Resumo Executivo

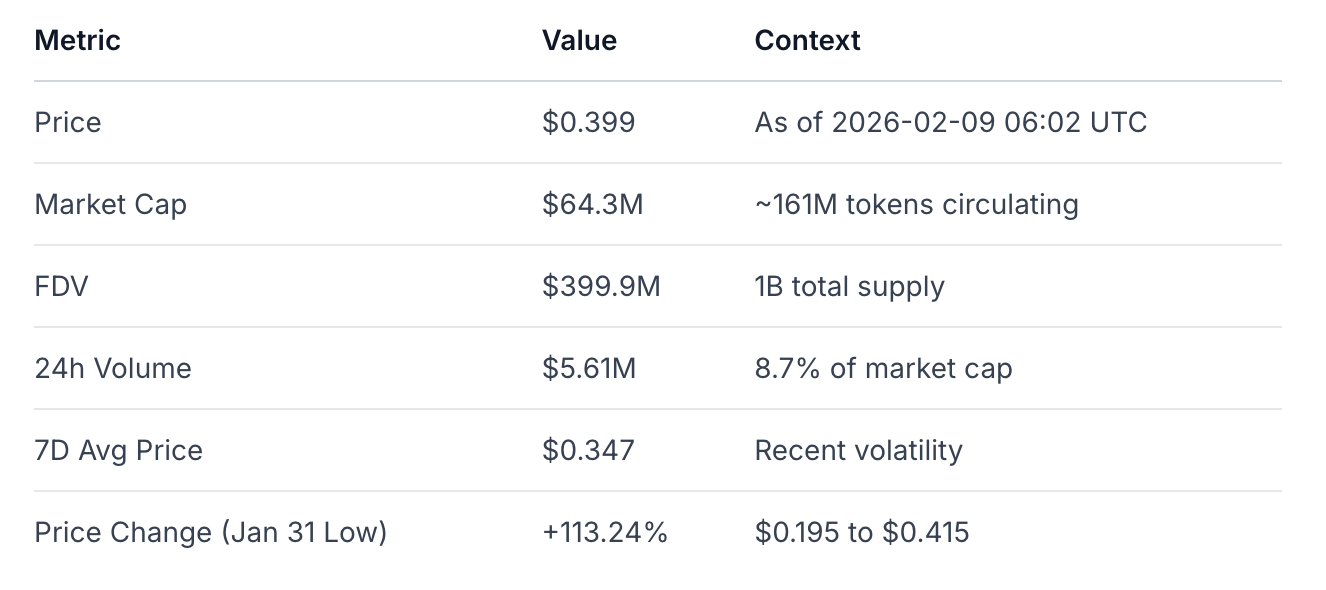

A rede representa uma abordagem verticalmente integrada para computação descentralizada verificável, combinando aceleração de hardware personalizado com coordenação de blockchain para resolver os problemas estruturais da centralização de provas ZK e déficits de confiança na computação de IA. O protocolo foi transferido para a mainnet inicial (dezembro de 2025) com capacidade técnica demonstrada (7M+ provas geradas) e interesse substancial da comunidade (23.000+ aplicações de verificadores). Na avaliação atual (US$ 64,3 milhões de capital de mercado, US$ 400 milhões de FDV), a Cysic se encontra em um ponto de inflexão onde o risco de execução permanece alto, mas a diferenciação é clara por meio da integração de hardware.

Tese de Investimento Chave: A proposta de valor da Cysic depende de se tornar a camada de computação verificável padrão para rollups ZK e protocolos de IA, resolvendo o trilema de descentralização, desempenho e custo por meio de hardware especializado e verificação criptográfica. O sucesso requer superar a implementação de hardware intensiva em capital, provar a sustentabilidade econômica além das emissões subsidiadas e capturar a demanda tanto de mercados nativos de cripto quanto tradicionais de computação.

1. Visão Geral do Projeto

A Cysic Network opera no setor de infraestrutura de computação verificável, visando especificamente a geração de provas ZK e mercados de computação de IA descentralizada. O protocolo funciona como uma infraestrutura de computação descentralizada de pilha completa que transforma recursos computacionais em ativos verificáveis e tokenizados. Cysic Documentation

Arquitetura Central: Construída sobre Cosmos CDK como uma blockchain de camada-1 usando o consenso CometBFT BFT, a Cysic implementa um novo mecanismo de Prova de Computação que incorpora tanto tokens apostados quanto computação prometida no consenso. O sistema é estruturado como uma pilha modular com quatro camadas: Hardware, Consenso, Execução e Produto. Cysic Documentation

Estágio de Desenvolvimento: A Cysic progrediu através de múltiplas fases de testnet (Fase I lançada em Julho de 2024, Fase II em andamento) e transicionou para a early mainnet em Dezembro de 2025. Evidências incluem negociação ativa em grandes exchanges (Binance Alpha, Gate.io, Bitget), funcionalidade de explorador de blockchain da mainnet e recrutamento contínuo de operadores de nós. Cysic Medium

Sinais de Capacidade da Equipe: A atividade no GitHub mostra desenvolvimento contínuo com atualizações recentes na implementação do Jolt-B zkVM (Janeiro de 2026) e múltiplos repositórios ativos para curvas elípticas, bibliotecas de campo finito e bibliotecas de templates ZK. A documentação técnica demonstra profunda expertise em criptografia ZK e aceleração de hardware. Cysic GitHub

2. Arquitetura do Sistema e Modelo de Ameaça

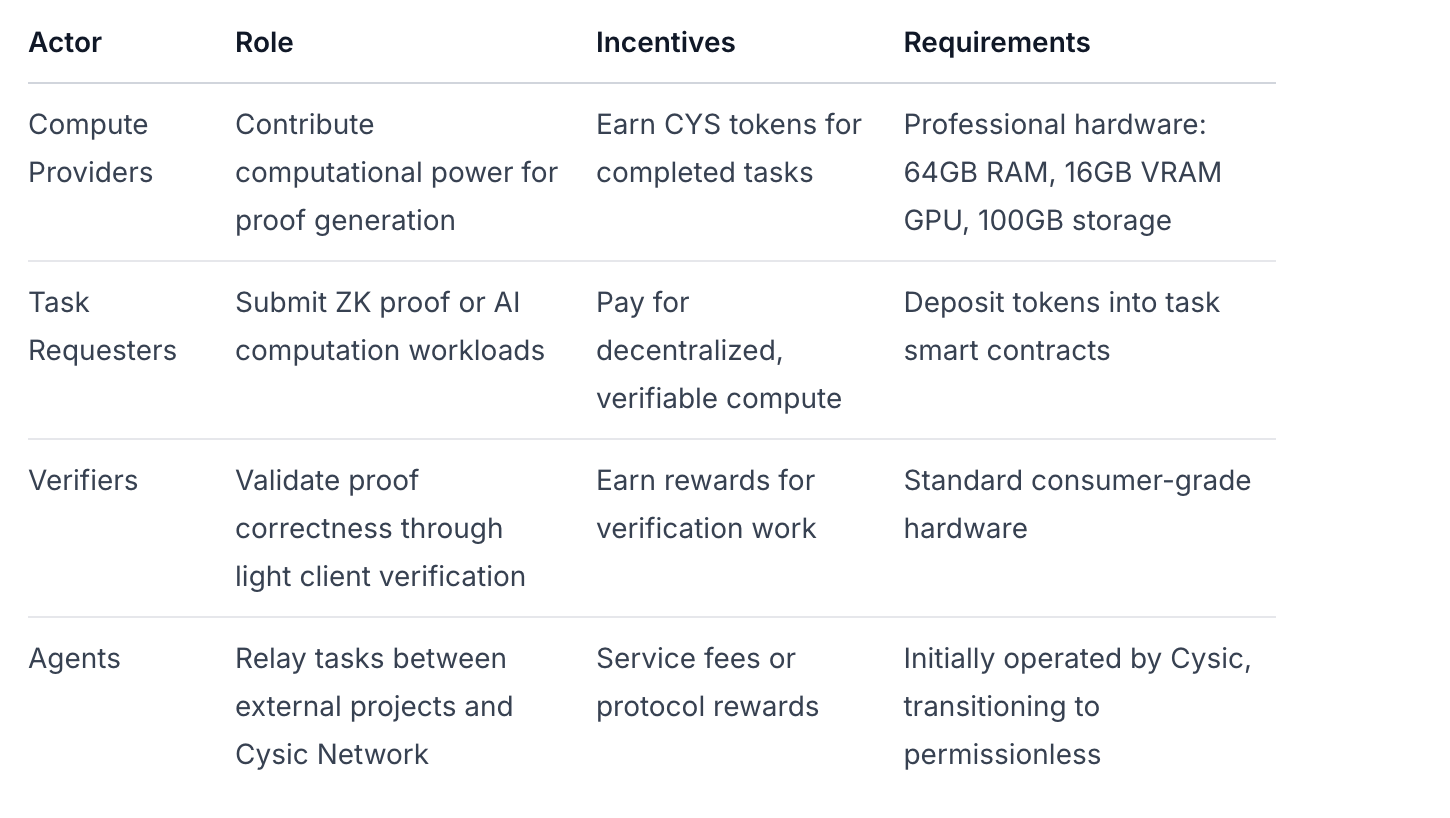

Atores Principais e Responsabilidades

Componentes Arquitetônicos

O sistema emprega uma abordagem em camadas:

Camada de Hardware: Infraestrutura física incluindo servidores GPU, mineradores ASIC e hardware de aceleração ZK personalizado

Camada de Consenso: Mecanismo de Prova de Computação baseado no consenso CometBFT BFT

Camada de Execução: Contratos inteligentes para agendamento de tarefas, roteamento de cargas de trabalho e interconexão

Camada de Produto: Módulos específicos de domínio para prova ZK, inferência de IA e cargas de trabalho de mineração Cysic Documentation

Modelo de Ameaça e Mitigações

Ameaças Primárias:

Provedores Maliciosos: Submetendo provas inválidas para sabotar a rede ou roubar recompensas

Mitigação: Verificação de provas criptográficas + redundância (múltiplos provedores por tarefa) + slashing de staking

Ataques Sybil: Criando múltiplas identidades para manipular a alocação de tarefas

Mitigação: Seleção de Função Aleatória Verificável ponderada por participações de ve-token

Ataques de Colusão: Provedores e verificadores coordenando para aprovar provas inválidas

Mitigação: Grandes comitês de validadores (VCMs) com votação distribuída + serviços AVS

Ataques Econômicos: Manipulando mecanismos de recompensa ou economias de token

Mitigação: Vesting com bloqueio de tempo para equipe/investidores, transição gradual para DAO Cysic Whitepaper

O sistema assume explicitamente condições bizantinas (até 1/3 de nós maliciosos) e implementa verificação criptográfica, staking econômico e redundância para manter a segurança.

3. Computação Verificável e Infraestrutura de Prova ZK

Implementação Técnica

A Cysic suporta múltiplos sistemas de prova, incluindo Halo2, Plonky2, Gnark e RapidSnark, por meio de aceleração GPU e designs ASIC personalizados. O fluxo de trabalho segue um pipeline estruturado:

Submissão de Tarefa: Projetos ZK depositam tokens e notificam contratos de agente

Seleção de Prover: Provedores interessados executam VRF para determinar elegibilidade (probabilidade ponderada por ve-tokens)

Geração de Prova: Os três provedores mais rápidos completam a computação e atualizam o status da blockchain

Verificação: O comitê de validadores maior verifica provas através da validação de cliente leve

Liquidação: Provas válidas acionam a distribuição de recompensas; provas inválidas acionam slashing Cysic ZK Layer

Características de Desempenho

O protocolo aborda dois desafios fundamentais de ZK:

Descentralização de Prover: Evita pontos únicos de falha enquanto mantém eficiência por meio de aceleração de hardware

Custo de Verificação/Latência: Usa liquidação em duas etapas (verificação off-chain + liquidação on-chain agregada) para equilibrar custo e latência

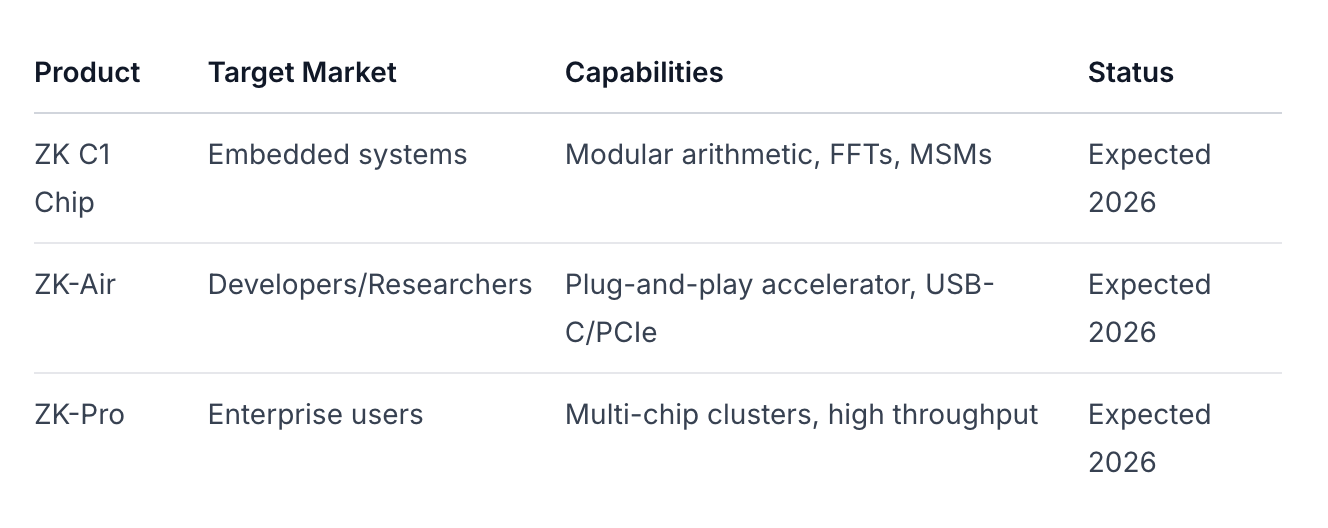

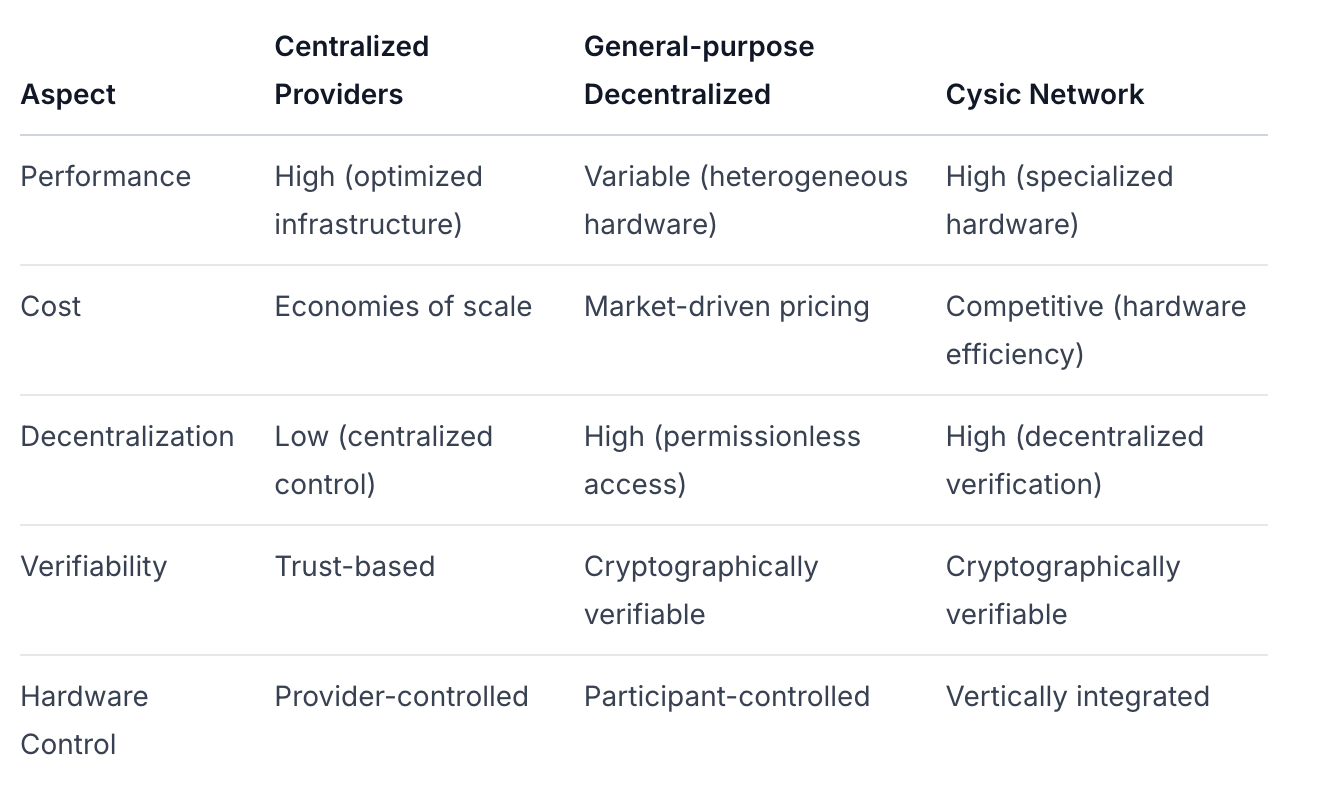

Vantagem Comparativa: Ao contrário dos serviços de provadores centralizados (por exemplo, provedores de nuvem tradicionais), a Cysic oferece verificação descentralizada. Ao contrário dos mercados nativos de rollup, a Cysic fornece aceleração de hardware e suporte entre protocolos. O desenvolvimento de ASIC personalizado (chip ZK C1) promete ganhos de eficiência de 10-100× em relação a alternativas baseadas em GPU. Cysic Hardware

4. Coordenação de Hardware e Economia de Computação Descentralizada

Estratégia de Integração de Hardware

A Cysic emprega uma pilha de hardware verticalmente integrada:

Requisitos Mínimos para Operadores de Nós:

Nó GPU: 64GB RAM, 16GB VRAM, 100GB de armazenamento, CPU de 8 núcleos

Verificação do Consumidor: Hardware padrão suficiente para deveres de cliente leve Prover Guide

Coordenação Econômica

Recursos de computação são tratados como ativos de infraestrutura geradores de rendimento, em vez de meras mercadorias. O mecanismo de coordenação envolve:

Correspondência de Tarefas: O mercado combina cargas de trabalho com provedores com base em desempenho, equidade e confiabilidade

Sistema de Licitação: Provedores licitam por tarefas com preços ajustáveis para maximizar ganhos

Recompensas Baseadas em Desempenho: Maior participação e melhor desempenho se traduzem em prioridade de tarefa e ganhos aprimorados

Normalização de Recursos: Recursos heterogêneos (ciclos de GPU, hashes de ASIC, ciclos de prova) são normalizados para preços comparáveis

Essa abordagem cria eficiência de capital por meio de:

Recompensas baseadas em utilização em vez de rendimentos puros de staking

Flexibilidade de hardware (desde dispositivos de consumo até sistemas de data center)

Preços dinâmicos baseados na dinâmica de oferta-demanda

5. Economia do Protocolo e Design de Token

Utilidade do Token CYS

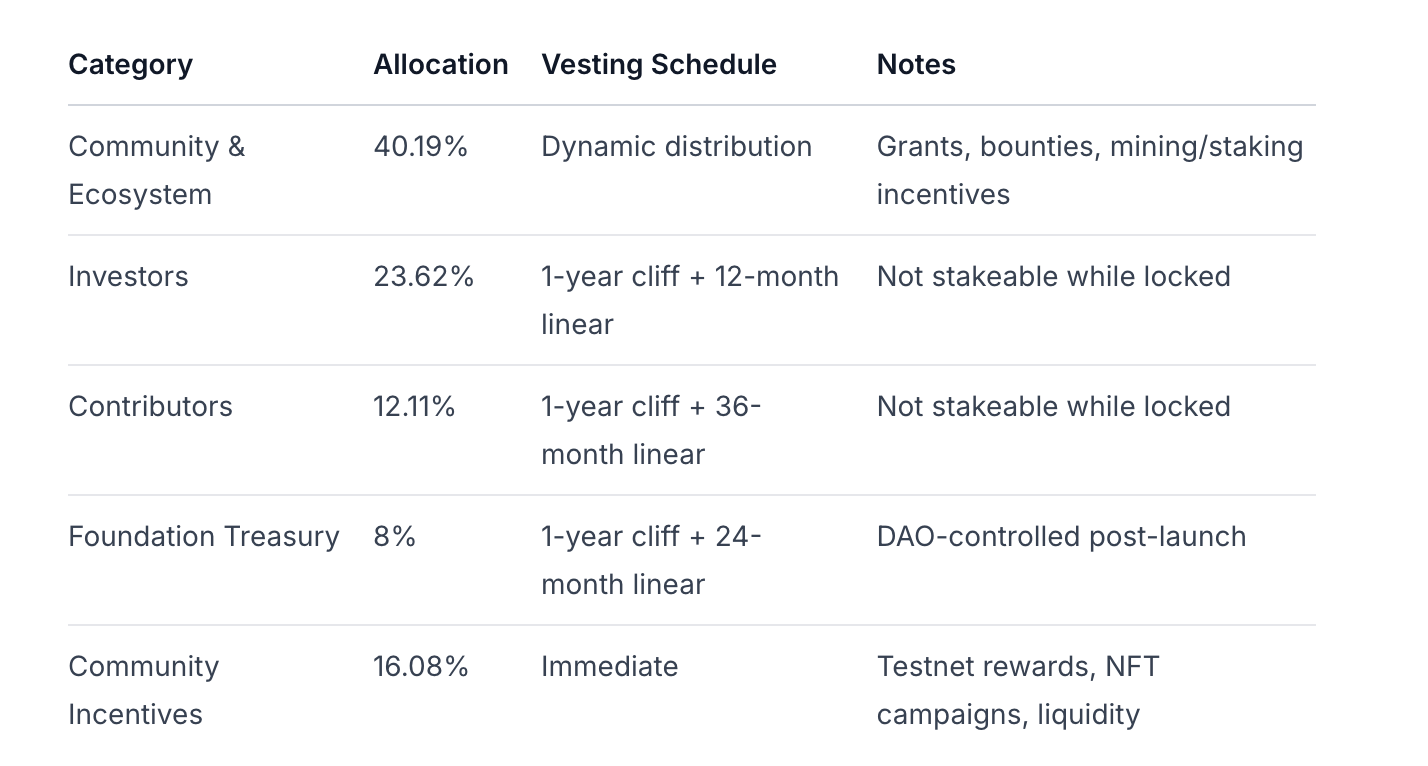

O token $CYS (1 bilhão de oferta total) serve a três funções principais:

Acesso à Computação: Os provedores devem reservar CYS para executar provadores, nós de IA ou tarefas de computação

Direitos de Governança: Apostar CYS cunha CGT (Token de Governança da Cysic) para votação sobre atualizações, parâmetros e eleição de validadores

Distribuição de Recompensas: Provedores de computação ganham CYS por fornecer hardware; apostadores ganham por garantir o consenso

Alocação e Emissão de Token

Sustentabilidade Econômica: A receita do protocolo está diretamente ligada à demanda real de computação através de taxas de tarefas em vez de subsídios inflacionários. Contudo, o modelo continua sensível à concorrência de provedores de nuvem centralizados e redes ZK alternativas em métricas de custo e desempenho. Tokenomics

Posição Atual de Mercado

Listagens em Exchanges: Negociação ativa em spot na Binance Alpha, Gate.io, Bitget e Aster; alguns contratos perpétuos foram deslistados na Bybit e Bitget em Janeiro de 2026, indicando reavaliação das condições de mercado pelas exchanges. Dados de Mercado

6. Governança, Segurança e Atualizabilidade

Estrutura de Governança

A Cysic implementa um modelo de governança de dois tokens:

CYS: O token base usado para staking e acesso à computação

CGT: Token de governança cunhado através do staking de CYS, usado para direitos de voto

Controles de Governança:

Atualizações de protocolo e parâmetros econômicos

Eleição de produtores de bloco e nós validadores

Gestão de fundos comunitários e propostas de subsídios

Controle do Tesouro (transição para DAO ao longo do tempo)

Considerações de Segurança

Risco de Contrato Inteligente: Como uma cadeia baseada em Cosmos, a Cysic herda o modelo de segurança do Cosmos SDK e CometBFT. A camada de execução utiliza contratos inteligentes compatíveis com EVM para coordenação.

Risco Criptográfico: O protocolo depende de primitivas criptográficas estabelecidas, mas implementa aceleração de hardware personalizada. O design do ASIC ZK C1 introduz potenciais vulnerabilidades de canal lateral que requerem auditoria de segurança rigorosa.

Suposições de Confiança em Hardware: O modelo de integração vertical cria dependência na segurança do hardware da Cysic. Ao contrário de soluções puramente de software, vulnerabilidades de hardware podem exigir recalls ou atualizações físicas.

Modos de Falha: Sob condições adversariais, a rede poderia experimentar:

Fome de tarefas se atores maliciosos dominarem a seleção de provedores

Atrasos de verificação se comitês de validadores forem comprometidos

Instabilidade econômica se a volatilidade do token afetar a economia de staking

7. Sinais de Adoção e Integração do Ecossistema

Métricas de Adoção Atuais

Atividade da Rede:

7 milhões+ de provas geradas historicamente (antes do lançamento da mainnet)

23.000+ candidatos para o programa de verificadores (20x vagas disponíveis)

Mainnet ativa com explorador de blockchain operacional Cysic Explorer

Atividade de Desenvolvimento:

Commits regulares no GitHub em múltiplos repositórios

Implementação do Jolt-B zkVM atualizada em Janeiro de 2026

Manutenção e atualizações ativas da documentação Cysic GitHub

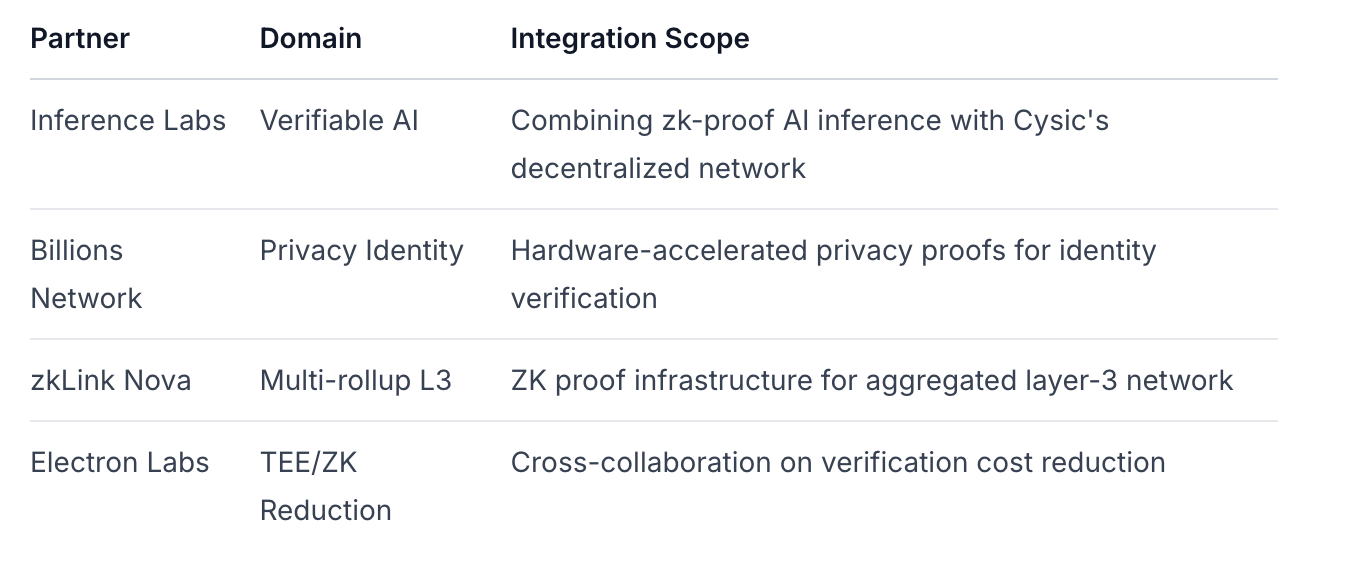

Parcerias Estratégicas

Priorização de Casos de Uso: A demanda de curto prazo provavelmente virá de:

Rollups ZK: Geração de prova escalável para Ethereum L2s

IA Verificável: Execução de IA auditável para aplicações financeiras e de governança

Sistemas de Privacidade: Verificação de identidade e computações que preservam a privacidade

8. Trajetória Estratégica e Ajuste de Mercado

Ajuste da Solução ao Problema

A Cysic aborda três problemas estruturalmente difíceis:

Centralização de Prova ZK: A geração atual de provas é dominada por serviços centralizados criando pontos únicos de falha e suposições de confiança

Déficits de Confiança em Computação de IA: Sistemas de IA funcionam como caixas pretas sem provas de execução verificáveis

Opacidade da Computação em Nuvem: A computação em nuvem tradicional carece de preços transparentes e mecanismos de verificação

Análise do Panorama Competitivo

Principais Marcos (Horizonte de 12-24 Meses)

Implantação de Hardware: Lançamento bem-sucedido dos sistemas ZK-Air e ZK-Pro (2026)

Escalonamento de Throughput: Atingindo capacidade de geração de prova sustentável para grandes rollups

Crescimento do Ecossistema: Integração de protocolos adicionais de ZK e IA como solicitantes de tarefas

Transição para DAO: Descentralização total da governança e gestão do tesouro

9. Avaliação Final de Investimento

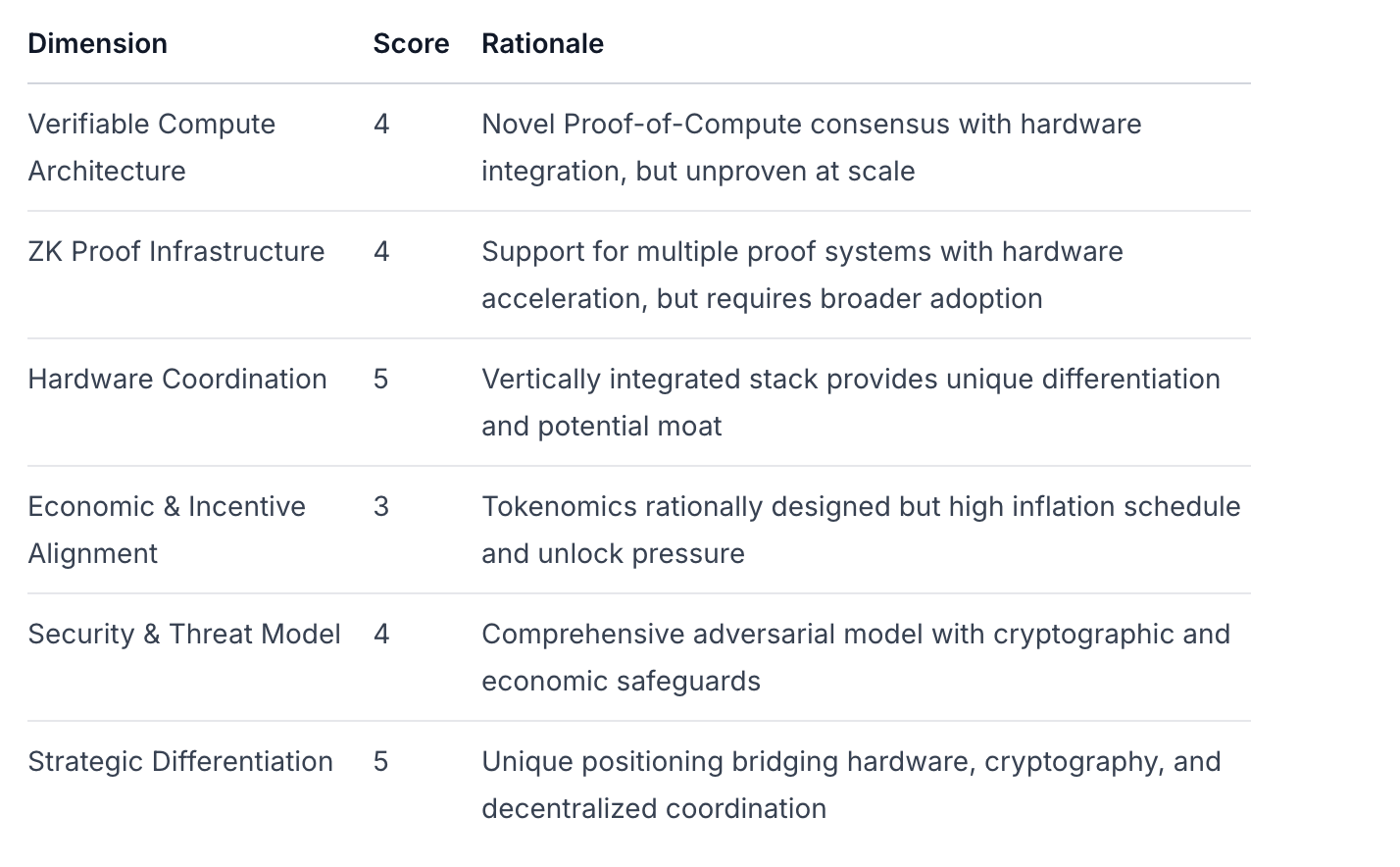

Pontuação de Dimensão (Escala de 1-5)

Pontuação Geral: 4.2/5

Veredicto de Investimento

A Cysic Network apresenta uma oportunidade de investimento atraente para fundos de cripto de nível 1 com alta tolerância ao risco e longo horizonte de tempo. O protocolo demonstra genuína inovação técnica através de sua abordagem verticalmente integrada à computação verificável, abordando limitações fundamentais tanto na geração de provas ZK quanto na confiança em computação de IA.

Pontos Fortes Chave:

Diferenciação Técnica: A integração de hardware proporciona potenciais vantagens de desempenho e custo

Oportunidade de Mercado: Crescente demanda por computação verificável tanto de setores cripto quanto tradicionais

Execução da Equipe: Capacidade demonstrada em entregar sistemas criptográficos complexos

Tração da Comunidade: Interesse significativo tanto de desenvolvedores quanto de operadores de nós

Principais Riscos:

Risco de Execução: O desenvolvimento e a implantação do hardware apresentam desafios técnicos e operacionais substanciais

Risco de Mercado: Requer adoção simultânea tanto de provedores de computação quanto de solicitantes de tarefas

Risco Financeiro: Alto FDV ($400M) em relação à adoção atual, com significativas liberações de tokens pela frente

Risco Competitivo: Provedores de nuvem estabelecidos e concorrentes de cripto bem financiados visando mercados semelhantes

Recomendação: Monitoramento estratégico com alocação preparada para investimento baseado em marcos. A avaliação atual incorpora suposições significativas de sucesso futuro, mas a diferenciação técnica do protocolo e a posição de mercado justificam atenção próxima. O investimento deve depender de: (1) Implementação bem-sucedida do hardware e métricas de desempenho, (2) Crescimento do volume de tarefas de protocolos respeitáveis, e (3) Modelo econômico sustentável além de recompensas inflacionárias.

A Cysic representa exatamente o tipo de jogo de infraestrutura profunda que poderia definir a próxima geração de computação descentralizada — se eles conseguirem executar contra sua visão ambiciosa.

ler mais: https://www.kkdemian.com/blog/cysic_network_cys