În noiembrie, Web3 a suferit pierderi economice de 183.981.395 de dolari din cauza unor accidente de securitate majore. Tipurile de evenimente de securitate includ vulnerabilități ale contractelor inteligente, atacuri de inginerie socială, atacuri de phishing, scheme Ponzi, rugpull-uri etc.

Exploatare

În noiembrie, Exploatarea (inclusiv atacurile contractuale, fraudele de inginerie socială, scurgerile de chei private etc.) a cauzat pierderi de 175.031.395 $ din 15 evenimente majore. Evenimentele tipice includ:

Pe 3 noiembrie, Balancer (@Balancer) a fost atacat, din cauza unei vulnerabilități în calculul afacerilor contractului inteligent, pierderile depășind 128 milioane de dolari, inclusiv active precum WETH, osETH și wstETH, suspectate a fi comise de hackeri nord-coreeni.

4 noiembrie, @VenusProtocol (BSC) @TakaraLend (SEI) @MoonwellDeFi (Base) @orbiterone (MoonbeamNetwork) și alte piețe de împrumut au fost atacate printr-un atac de tip "decuplare a prețului de la oracle", pierderile totale depășind 2 milioane de dolari

20 noiembrie, GANA PayFi (@GANA_PayFi) a fost atacată, pierzând aproximativ 3,15 milioane de dolari BUSD pe #BSC, provocând o prăbușire a prețului tokenului $GANA de peste 90%.

7 noiembrie, cea mai mare bursă de criptomonede din Coreea, Upbit (@Official_Upbit), a fost jefuită de portofelul său cald, fiind furate aproximativ 54 de miliarde de woni coreeni (36,8 milioane de dolari) pe #Solana, activele furate includ 24 de criptomonede, printre care SOL, USDC, DOOD, SONIC, SOON și TRUMP.

30 noiembrie, contractul inteligent yETH LST al Yearn (@yearnfi) a fost atacat din cauza unei vulnerabilități de calcul în afaceri, pierzând aproximativ 9 milioane de dolari pe #Ethereum, dintre care 2,4 milioane de dolari au fost recuperați.

Phishing

În noiembrie, din cauza atacurilor de phishing, pierderile totale au fost de aproximativ 8 milioane de dolari, iar numărul victimelor a fost de aproximativ 7000.

7 noiembrie, un utilizator a pierdut aproximativ $1.22M în USDC și aPlaUSDT0 din cauza semnării unei autorizări malițioase "permit".

24 noiembrie, un utilizator a pierdut aproximativ $838K în PT-LP tUSDe din cauza semnării unei autorizări malițioase "approve".

Atacatorii au folosit "Phishing-as-a-Service" și tehnologia AI, reducând semnificativ costurile de creare a site-urilor de phishing, desfășurând atacuri de phishing pe scară largă în diverse comunități ecologice.

Pentru utilizatori, este esențial să dezvolte o conștientizare și obiceiuri de operare de tip zero-trust în securitate. Amintește-ți de principiul "patru nu" al GoPlus împotriva phishingului — — nu da click, nu instala, nu semna, nu transfera: nu da click pe linkuri necunoscute, nu instala software de proveniență dubioasă, (portofel) nu semna tranzacții cu conținut neclar, nu transfera către adrese nevalidate.

În același timp, instalează pluginul de securitate GoPlus, care blochează în timp real linkurile de phishing, semnăturile riscante, autorizările și tranzacțiile.

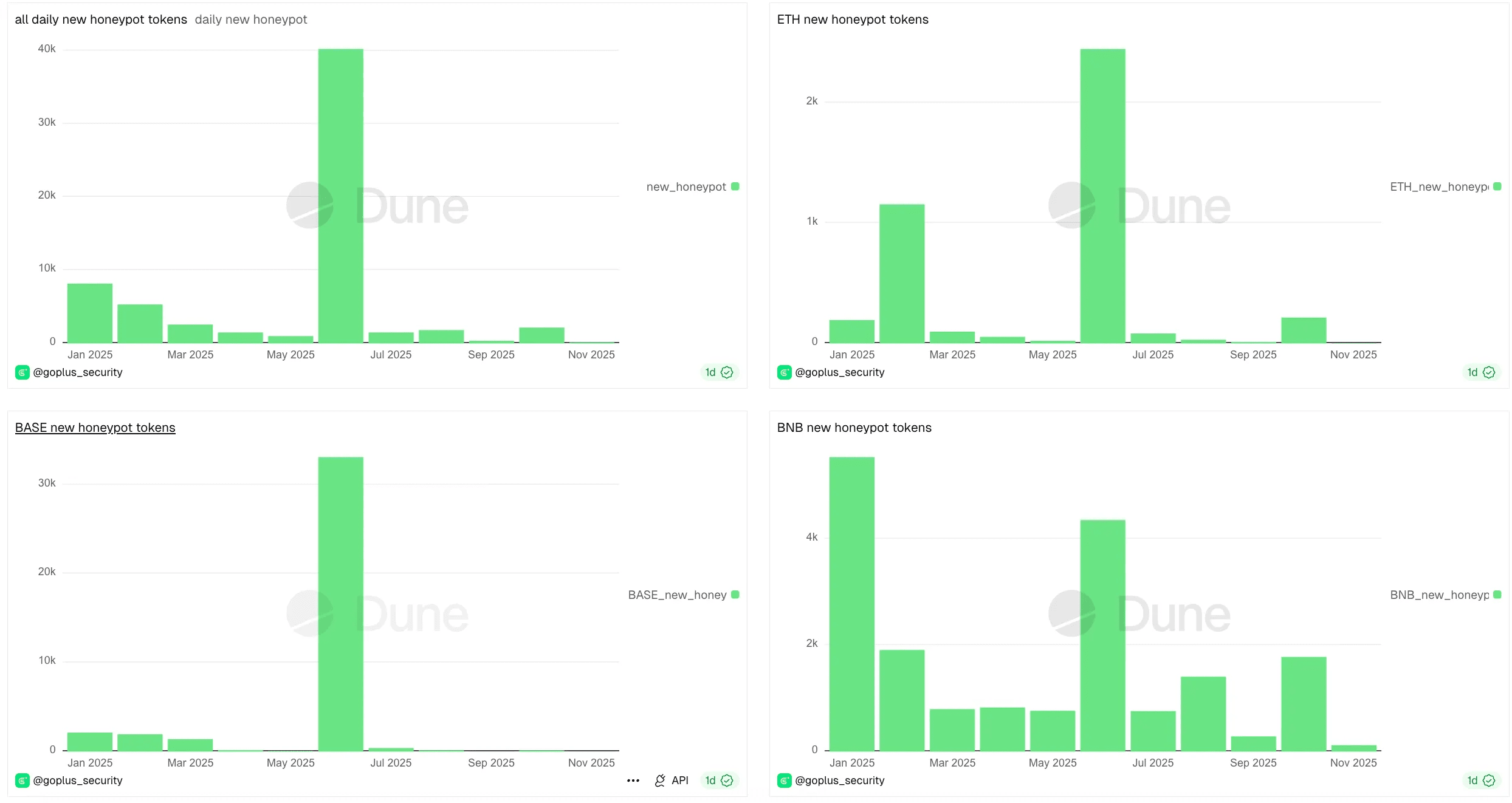

HoneyPot & Scam

În noiembrie, s-au monitorizat 836 de tokenuri PiXiu (HoneyPot) noi pe ETH, Base, BSC, o scădere față de luna octombrie, dintre care:

Numărul de tokenuri PiXiu nou adăugate pe ETH: 21

Numărul de tokenuri PiXiu nou adăugate pe Base: 115

Numărul de tokenuri PiXiu nou adăugate pe BSC: 710

21 noiembrie, GoPlus a dezvăluit adevărata schemă de fraudă "fabrica de PiXiu". Fraudatorii au creat tokenuri în masă → au adăugat lichiditate → au lansat tranzacții active falsificate → au crescut prețurile → au golit lichiditatea, recoltând în medie într-un interval de 10-30 de minute, desfășurând peste 700 de tokenuri PiXiu în noiembrie, obținând profituri de peste 100,000 de dolari.