Io, #MavisEvan ho iniziato una lunga discussione su questo argomento perché la Dusk Network non è solo un'altra blockchain che cerca di apparire diversa. Funziona effettivamente in modo diverso nel suo nucleo. Quando la maggior parte delle persone parla di catene Layer 1, di solito ripetono le stesse idee: Proof of Work, Proof of Stake, validatori, ricompense per lo staking. Dusk non rifiuta queste idee alla cieca, ma le ristruttura in un modo più intelligente e silenzioso.

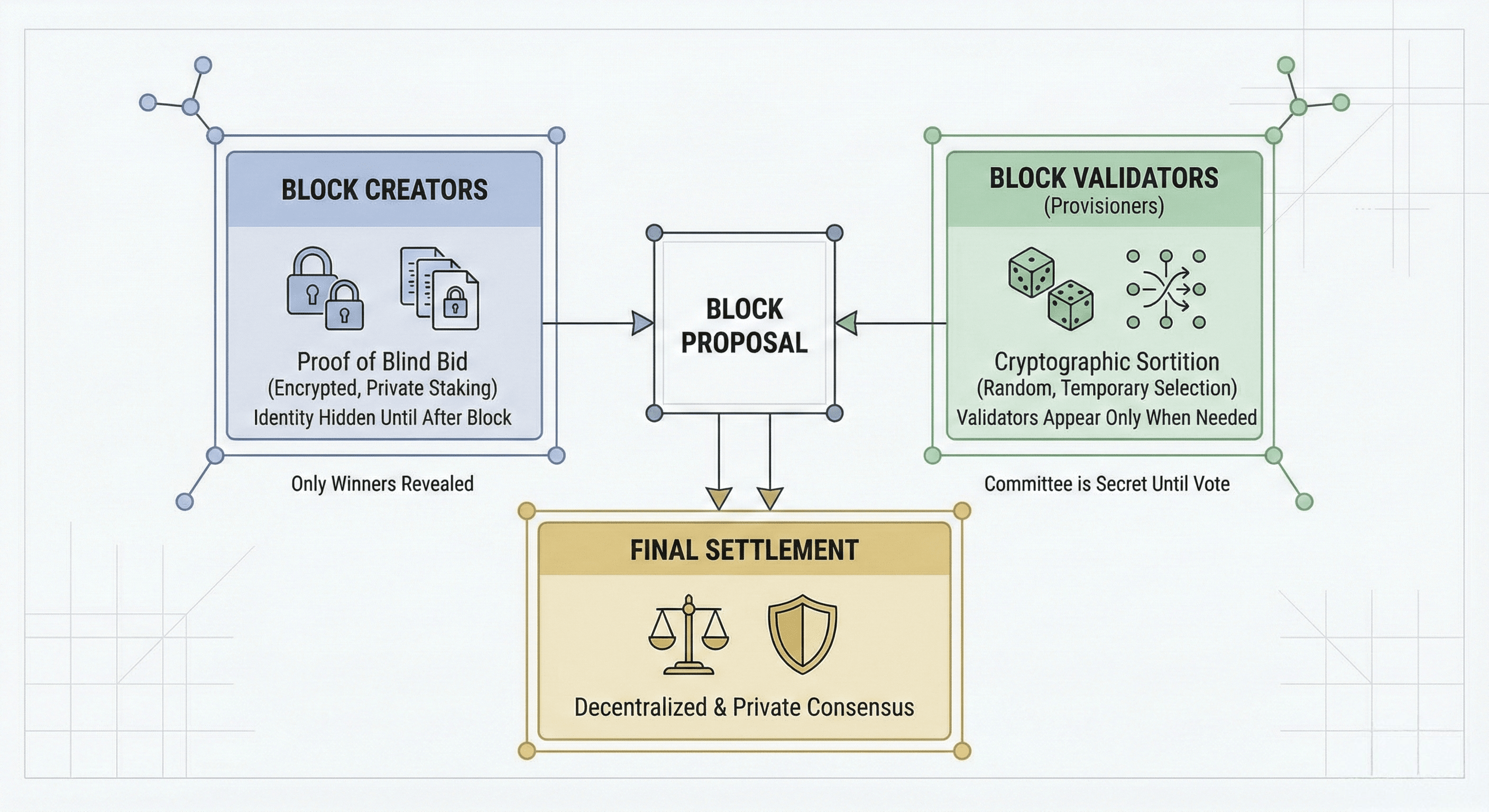

Al centro della Dusk Network c'è il suo design di consenso chiamato Segregated Byzantine Agreement, o SBA. Questo sistema è costruito per risolvere insieme tre problemi: liquidazione finale, decentralizzazione e privacy. La maggior parte delle blockchain risolve uno o due di questi e compromette il terzo. Dusk cerca di mantenere tutti e tre vivi allo stesso tempo.

Cosa significa davvero l'Accordo Bizantino Segregato

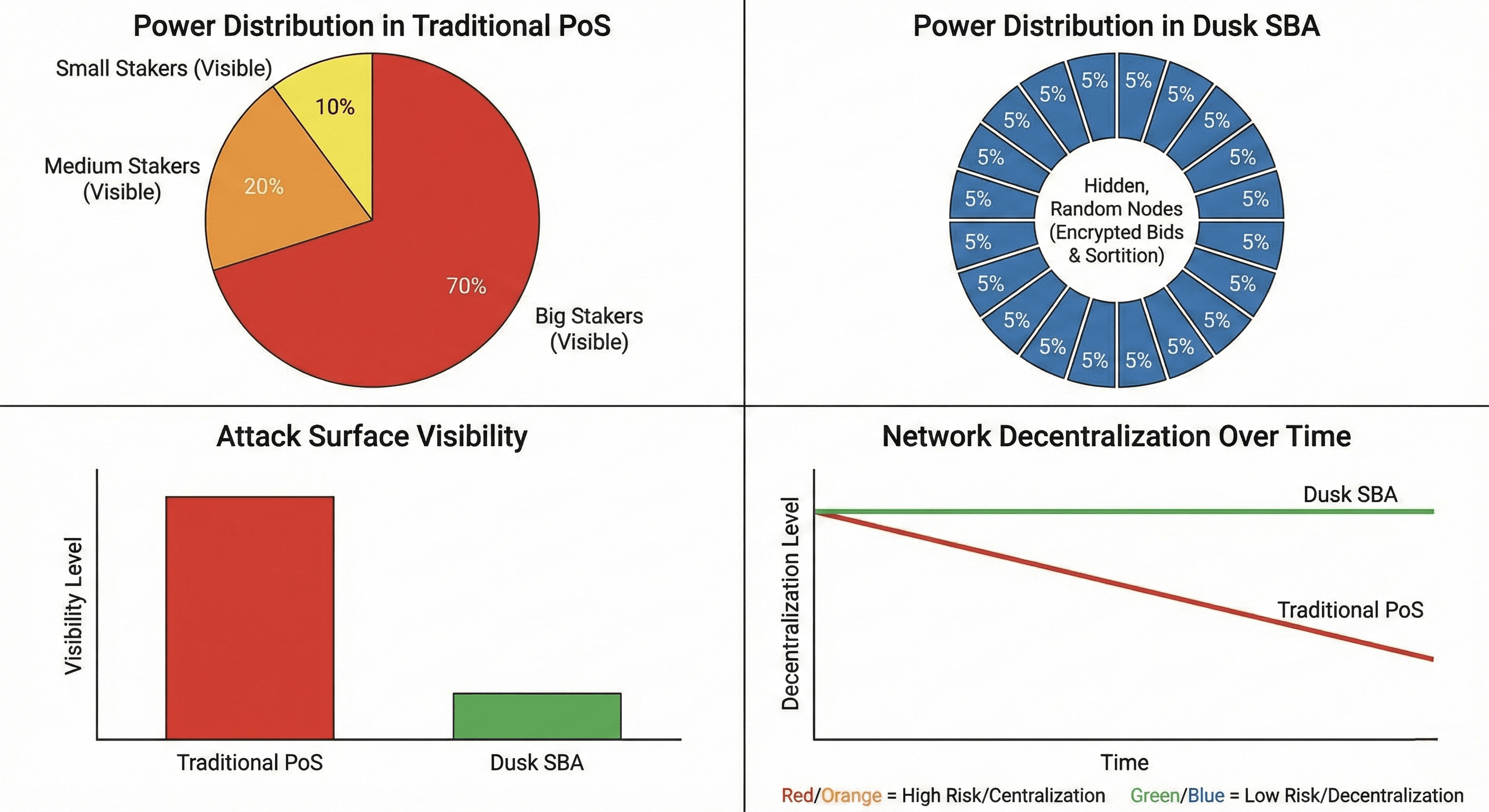

La parola “segregato” non è decorazione qui. Spiega l'intera filosofia. In molte reti di Prova di Stake, le stesse persone creano blocchi e li validano anche. Col tempo, questi attori diventano visibili, potenti e prevedibili. Quella prevedibilità spinge lentamente la rete verso il controllo centrale.

SBA interrompe questo ciclo suddividendo le responsabilità. Un gruppo si concentra sulla creazione di blocchi. Un altro gruppo si concentra sulla validazione di quei blocchi.

Questi due gruppi vengono scelti in modo diverso, non si conoscono in anticipo e non possono coordinarsi facilmente. Questa separazione riduce la concentrazione di potere e rende la rete più difficile da attaccare o manipolare.

Prova di Offerta Cieca: Competere senza mostrare le tue carte

Ora lasciami spiegare la parte più interessante con parole semplici.

Nei normali sistemi di Prova di Stake, i grandi investitori sono visibili. Tutti sanno chi sono. Questo crea rischio. Se qualcuno vuole attaccare la rete, sa già chi prendere di mira.

Dusk rimuove questa visibilità utilizzando la Prova di Offerta Cieca.

Invece di impegnarsi apertamente e aspettare di essere selezionato, un nodo presenta un'offerta cieca. Questa offerta è crittografata. Dimostra che il nodo ha bloccato un numero sufficiente di token DUSK, ma non rivela quanto altro possiede e non rivela l'identità del nodo.

Il sistema utilizza la crittografia a conoscenza zero per verificare l'offerta. Questo significa che la rete può confermare che l'offerta è valida senza vedere i suoi dettagli. Le puntate più elevate hanno comunque migliori possibilità, ma nessuno all'esterno può vedere chi sta guidando la corsa.

Solo dopo che il blocco è stato prodotto, la rete apprende chi ha vinto. A quel punto, è già troppo tardi per interferire.

Questa singola idea rimuove silenziosamente molti percorsi di attacco che esistono nelle tradizionali catene PoS.

Sortizione Crittografica: I validatori appaiono solo quando necessario

Dopo che un blocco è stato proposto, deve essere validato. Dusk gestisce questo con un secondo meccanismo chiamato Sortizione Crittografica. Non c'è un elenco di validatori fisso. Nessun comitato pubblico annunciato in anticipo.

Ogni nodo idoneo esegue un controllo privato utilizzando una funzione casuale verificabile. Il nodo scopre localmente se è stato selezionato per agire come validatore, noto come Provisioner, per quel momento specifico.

Se il nodo viene selezionato, invia il suo voto insieme a una prova crittografica che dimostra che la sua selezione era legittima. Se non viene selezionato, rimane in silenzio.

Questo è importante perché gli attaccanti non possono indovinare chi attaccare. Il gruppo di validatori diventa visibile solo dopo aver già svolto il proprio lavoro.

Perché questo design è realmente importante

Quando combini l'Offerta Cieca con la Sortizione Crittografica, succede qualcosa di potente. Il controllo è distribuito nel tempo, nei ruoli e nella casualità. Nessuno può pianificare attacchi facilmente. Nessuno può dominare silenziosamente il sistema. La privacy non è un'aggiunta, è integrata nel flusso di lavoro.

SBA non è progettata per apparire appariscente. È progettata per sopravvivere alla pressione, alla manipolazione e ai casi d'uso finanziari reali.

Ecco perché volevo iniziare questa discussione. Dusk Network non segue le tendenze. Sta costruendo un'infrastruttura che presume che la rete sia ostile, competitiva e ingiusta per natura. E questa assunzione è esattamente ciò che rende il suo design forte.

Questo non è marketing. Questo è pensiero architettonico.