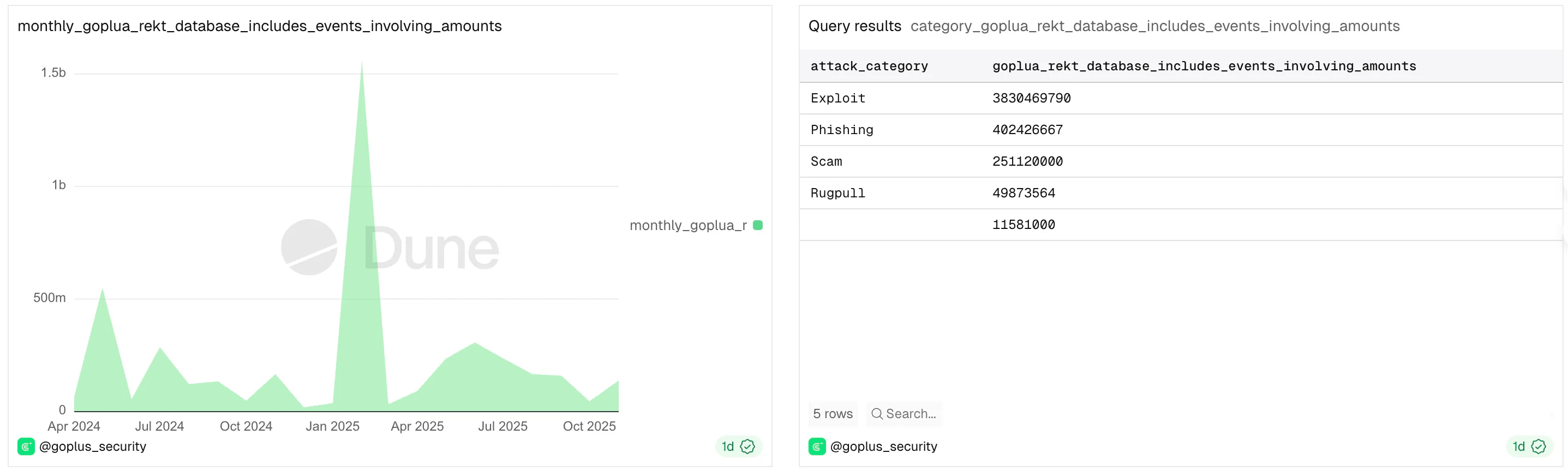

A Novembre, le perdite economiche causate da principali incidenti di sicurezza nel Web3 hanno raggiunto 183,981,395 dollari. I tipi di eventi di sicurezza includono vulnerabilità nei contratti intelligenti, attacchi di ingegneria sociale, attacchi di phishing, schemi Ponzi, Rugpull, ecc.

Exploit

Novembre, Exploit (inclusi attacchi ai contratti, frodi di ingegneria sociale, esposizione di chiavi private, ecc.) a causa di 15 eventi principali, ha causato perdite per $175,031,395. Gli eventi tipici includono:

3 Novembre, Balancer (@Balancer) è stato attaccato a causa di una vulnerabilità di calcolo nei contratti intelligenti, con perdite superiori a 1,28 miliardi di dollari, inclusi asset come WETH, osETH e wstETH, sospettato di essere opera di hacker nordcoreani.

4 novembre, @VenusProtocol (BSC) @TakaraLend (SEI) @MoonwellDeFi (Base) @orbiterone (MoonbeamNetwork) e altri mercati di prestito hanno subito un attacco di "disaccoppiamento del prezzo dell'oracolo", con perdite totali superiori a 2 milioni di dollari

20 novembre, GANA PayFi (@GANA_PayFi) è stato attaccato, subendo perdite di circa 3,15 milioni di dollari BUSD su #BSC, e causando un crollo del prezzo del token $GANA di oltre il 90%.

7 novembre, il più grande scambio di criptovalute della Corea del Sud, Upbit (@Official_Upbit), ha subito un furto del portafoglio caldo, rubando circa 54 miliardi di won (36,8 milioni di dollari) su #Solana; gli asset rubati includono SOL, USDC, DOOD, SONIC, SOON e 24 altre criptovalute.

30 novembre, il contratto intelligente yETH LST di Yearn (@yearnfi) è stato attaccato a causa di un difetto di calcolo aziendale, subendo perdite di circa 9 milioni di dollari su #Ethereum, di cui 2,4 milioni di dollari sono stati recuperati.

Phishing

A novembre, a causa degli attacchi di phishing, le perdite totali sono state di circa 8 milioni di dollari, con circa 7000 vittime.

7 novembre, un utente ha perso circa $1.22M di USDC e aPlaUSDT0 a causa della firma di un'autorizzazione "permit" malevola.

24 novembre, un utente ha perso circa $838K di PT-LP tUSDe a causa della firma di un'autorizzazione "approve" malevola.

Gli aggressori utilizzano il "Phishing-as-a-Service" e la tecnologia AI, riducendo notevolmente i costi di creazione dei siti di phishing, effettuando attacchi di phishing su vasta scala a diverse comunità ecologiche.

Per gli utenti, è fondamentale sviluppare una consapevolezza e abitudini operative di sicurezza a zero fiducia. Ricorda il principio dei "quattro no" di #GoPlus per la protezione dal phishing: non cliccare, non installare, non firmare, non trasferire: non cliccare su link sconosciuti, non installare software di origine sconosciuta, non firmare transazioni con contenuti ambigui (portafoglio), non trasferire fondi a indirizzi non verificati.

Allo stesso tempo, installa il plugin di sicurezza GoPlus, che intercetta in tempo reale link di phishing, firme a rischio, autorizzazioni e transazioni.

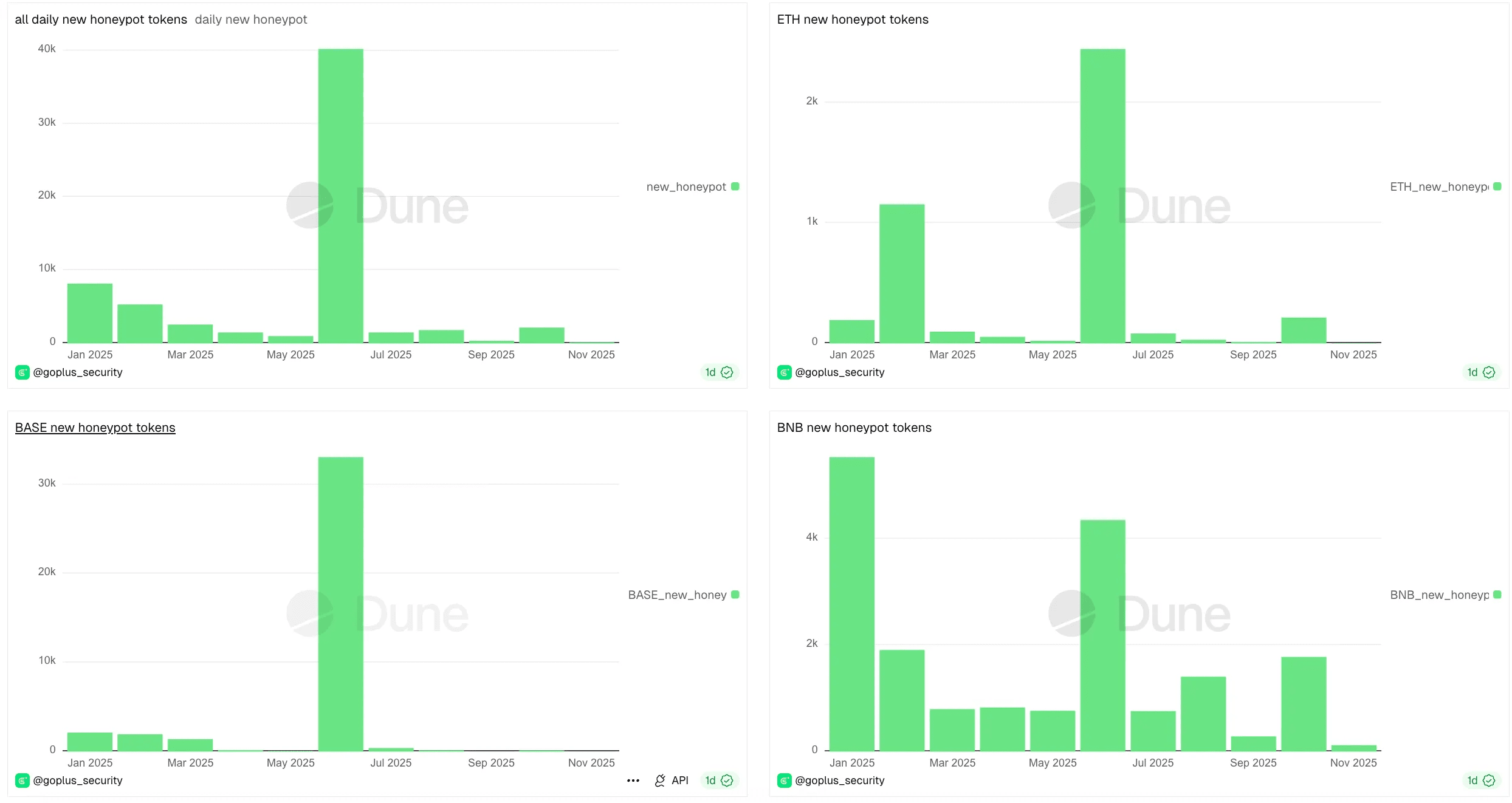

HoneyPot & Scam

A novembre sono stati monitorati 836 nuovi token Pi Xiu (HoneyPot) su ETH, Base e BSC, una diminuzione rispetto a ottobre, di cui:

Nuovo numero di token Pi Xiu su ETH: 21

Nuovo numero di token Pi Xiu su Base: 115

Nuovo numero di token Pi Xiu su BSC: 710

21 novembre, GoPlus ha rivelato il vero modello di frode della "fabbrica di Pi Xiu". I truffatori creano token in massa → aggiungono liquidità → lanciano transazioni attive false → aumentano il prezzo → svuotano la liquidità, raccogliendo in media in pochi minuti fino a mezz'ora, distribuendo oltre 700 token Pi Xiu a novembre, guadagnando oltre 100.000 dollari.