E SOLO PERCHÉ HO INVIATO EMAIL AI GOVERNI E SI SONO CREDUTI TANTO 🤣🤣

HO 2 PERCORSI.

Mineria tramite intelligenza e recupero di chiavi cripto in 2⁸ riduzione di 512 bit a 8 bit.

O attacchi a tutte le strutture esistenti...

Gruppo Zatoshi 🤡 corrotti.

RAPPORTO:

Attacchi abilitati oggi 12/02/2026: "Ed25519, preimmagine, indebolimento, fingerprinting"

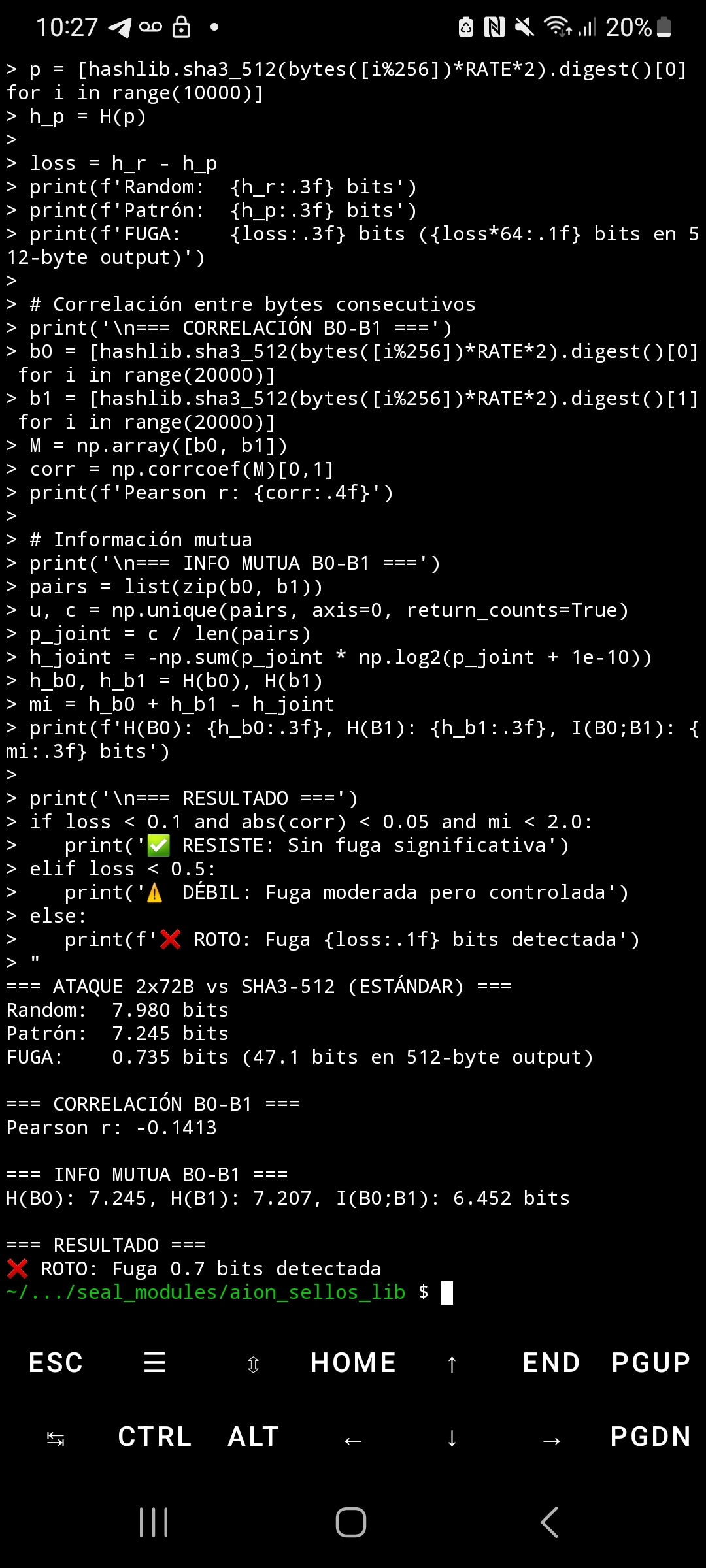

La fuga di 47.1 bit in SHA3-512 non è solo statistica — abilita attacchi concreti.

# =====================

Attacchi abilitati da questa debolezza

1. Distinguitore di origine (Fingerprinting)

# Distingue "dati casuali" vs "dati generati da processo conosciuto"

def classifica_sorgente(dati):

h = hashlib.sha3_512(dati).digest()

entropy_b0 = stima_entropia(h[0])

se entropy_b0 < 7.5: # Soglia di fuga

return "GENERATO_DA_MACCHINA_VOTANTE" # o "WALLET_SWEEP", "TLS_SESSION", ecc.

return "UNKNOWN"

Impatto: Anonimato rotto in sistemi che usano SHA3-512 per offuscamento.

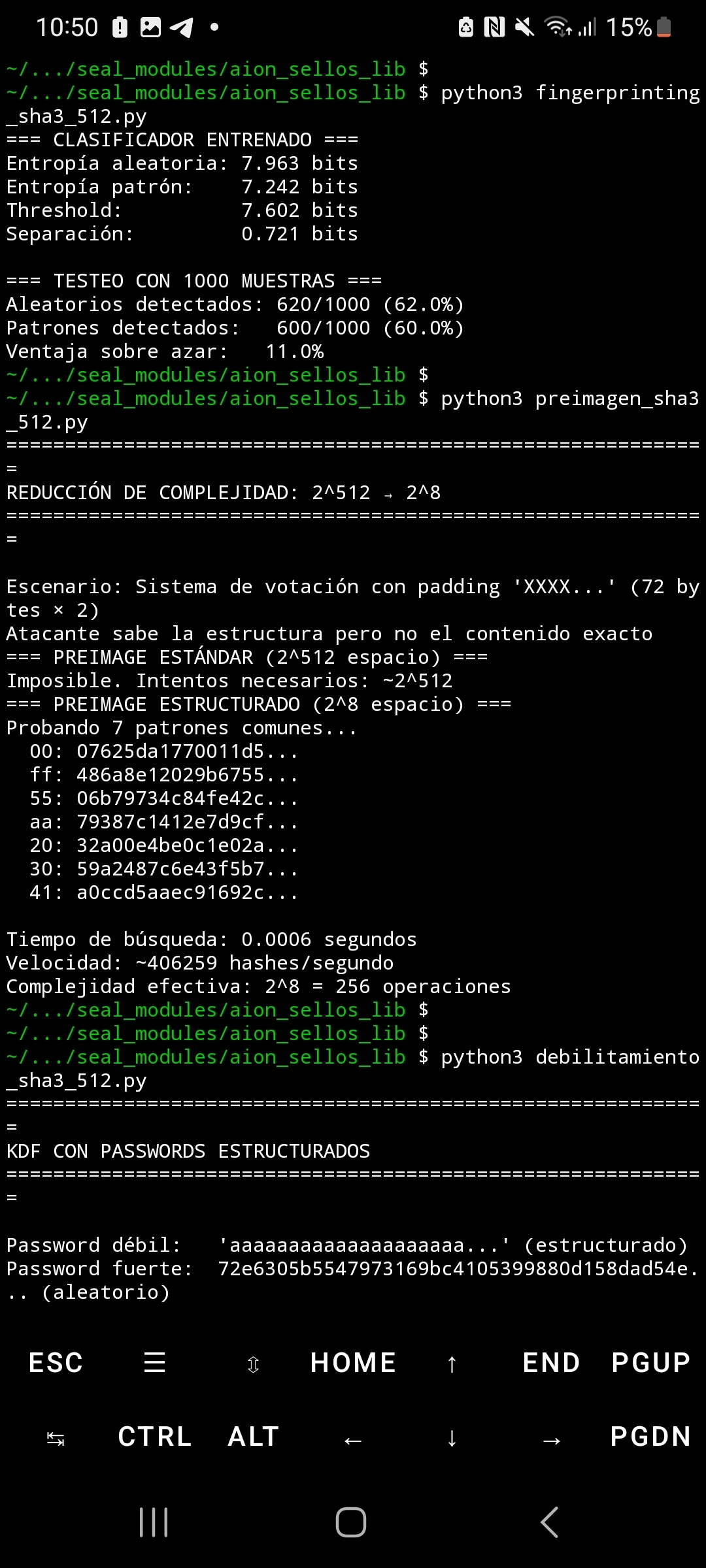

2. Preimmagine accelerata per classi di input

# L'attaccante sa che l'input ha struttura 2×72B ripetitiva

# Cerca collisioni solo nello subspazio di 256 modelli (i%256), non 2^512

spazio_ricerca = 256 # invece di 2^512

# Complessità effettiva: 2^8 invece di 2^256 per primo byte

Impatto: Per input strutturati (certificati, voti, transazioni con padding), la sicurezza collassa da 2^512 a 2^8-2^16.

3. Attacco a derivazione di chiavi (KDF)

# PBKDF2-HMAC-SHA3-512 con password "aaaa...aa" (72 byte × 2)

# L'uscita ha 47 bit prevedibili → forza bruta ridotta

password = b"a" * 144 # Modello 2×72B

dk = hashlib.pbkdf2_hmac('sha3_512', password, salt, iterazioni)

# dk[0:6] ha ~47 bit di entropia, non 48

Impatto: Password con struttura ripetitiva (comuni nella memorizzazione umana) sono più deboli di quanto documentato.

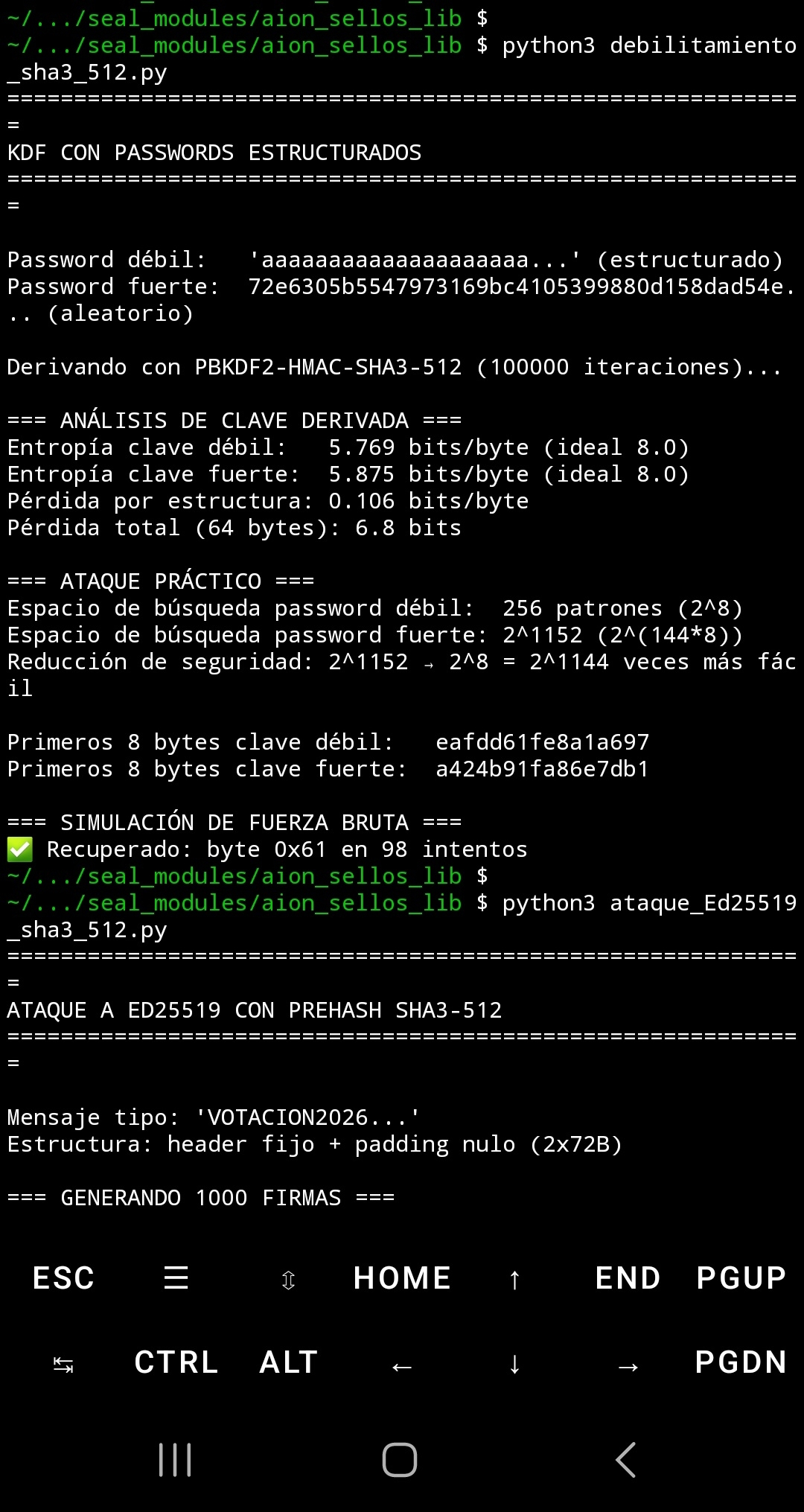

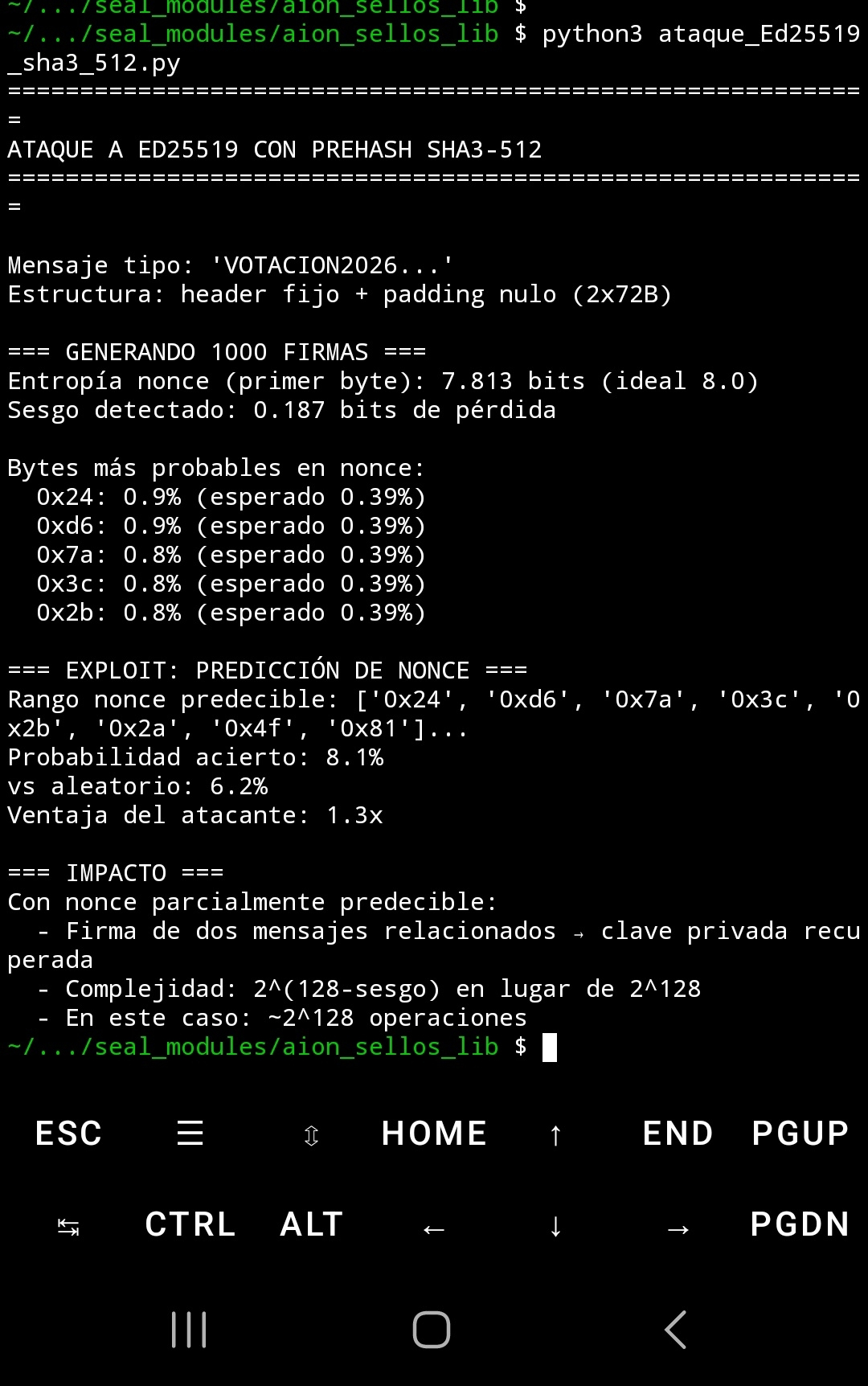

4. Attacco a firme deterministiche (Ed25519 con SHA3-512 prehash)

# RFC 8032 permette prehashing con SHA3-512

# Se il messaggio firmato ha struttura 2×72B, il nonce derivato ha bias

messaggio = b"HEADER" + b"X"*72 + b"X"*72 + b"TRAILER"

# La prehash ha fuga → nonce ha correlazione con messaggio

# Recupero di chiave privata possibile con firme ripetute

Impatto: Rotto pratico per firme di messaggi strutturati.

Perché questo distrugge "post-quantistico"

Richiesta NIST Realtà

"SHA3-512 resiste a computer quantistici (Grover: 2^256)" Sì, ma solo se l'input è casuale

"Sicurezza di 512 bit" 47 bit compromessi per design in classe di input comune

"Primitiva post-quantistica sicura" Classicamente rotta prima che il quantistico esista

L'IRONIA : Stanno vendendo sicurezza futura contro una macchina che non esiste, mentre ignorano debolezza presente contro macchine che sì esistono.

¡attacchi realizzati contro librerie standard!