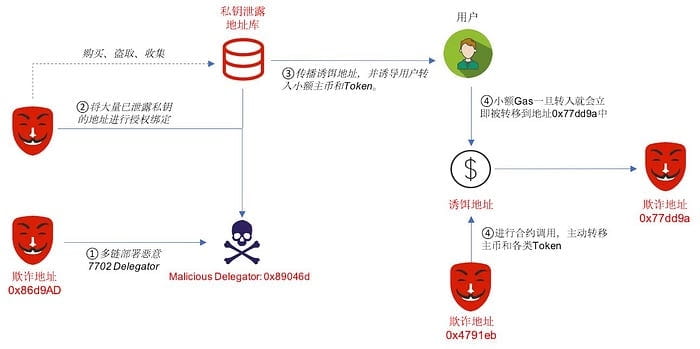

Un gruppo di phishing sta utilizzando un gran numero di indirizzi con chiavi private trapelate per frodare; la combinazione con l'EIP-7702 consente al gruppo di phishing di ottenere i diritti di gestione degli account degli indirizzi con chiavi private trapelate. Inoltre, questi indirizzi esca hanno anche una ricca cronologia di transazioni, rendendo facile per gli utenti comuni abbassare la guardia e trasferire Gas a causa del saldo nell'indirizzo esca, portando al furto.

Caso uno

1. L'indirizzo 0x000085bad5b016e5448a530cb3d4840d2cfd15bc ha implementato più contratti Delegator malevoli 0x930fcc, 0x1f0733, 0x9eece7 su ETH.

2. Dopo di che, tramite l'indirizzo 0x9d1ff3a11f7791c6bff9399aafd5a4eaffc83efb e uno script di automazione, sono stati autorizzati a contratti Delegator malevoli un gran numero di indirizzi con chiavi private trapelate, completando l'impostazione dell'esca.

3. Questi indirizzi esca impostati vengono diffusi agli utenti comuni attraverso vari canali e metodi di ingegneria sociale, inducendo gli utenti a credere che sia sufficiente trasferire una piccola somma di Gas per poter ritirare gli asset rimanenti nell'indirizzo.

4. A causa della mancanza di familiarità con il principio 7702 e avendo ricevuto direttamente la chiave privata dell'indirizzo, gli utenti comuni tendono a rilassarsi, pensando che trasferire una piccola somma di Gas non comporta molti rischi, e potrebbero essere indotti a trasferire piccole somme di Gas all'indirizzo esca. Poiché l'indirizzo esca ha già autorizzato un malevolo Delegator 7702, una piccola somma di Gas, una volta trasferita, verrà immediatamente spostata all'indirizzo 0x000085.

4. A causa della mancanza di familiarità con il principio 7702 e avendo ricevuto direttamente la chiave privata dell'indirizzo, gli utenti comuni tendono a rilassarsi, pensando che trasferire una piccola somma di Gas non comporta molti rischi, e potrebbero essere indotti a trasferire piccole somme di Gas all'indirizzo esca. Poiché l'indirizzo esca ha già autorizzato un malevolo Delegator 7702, una piccola somma di Gas, una volta trasferita, verrà immediatamente spostata all'indirizzo 0x000085.

Caso due

1. L'indirizzo 0x86d9AD92FC3F69CC9C1a83aFF7834fEA27f1fFF2 ha implementato contratti Delegator malevoli su ETH, BSC e Base.

0x89046d34E70A65ACAb2152C26a0C8e493b5ba629.

2. Il contratto Delegator malevolo in questo caso (0x89046d) è più complesso rispetto al caso uno; oltre a trasferire automaticamente la valuta principale, può anche effettuare chiamate contrattuali tramite un indirizzo di terze parti (0x4791eb), trasferendo attivamente la valuta principale e vari Token. Successivamente, il gruppo di truffatori ha utilizzato uno script di automazione per autorizzare un gran numero di indirizzi con chiavi private trapelate a questo contratto Delegator malevolo, completando l'impostazione dell'esca.

3. Questi indirizzi esca impostati vengono diffusi agli utenti comuni attraverso vari canali e metodi di ingegneria sociale, inducendo gli utenti a trasferire piccole somme di valuta principale e Token.

4. Poiché l'indirizzo esca ha già autorizzato un malevolo Delegator 7702, una piccola somma di Gas e Token, una volta trasferita, verrà immediatamente spostata all'indirizzo 0x77dd9a93d7a1ab9dd3bdd4a70a51b2e8c9b2350d.

Suggerimenti di sicurezza GoPlus

1. Gli utenti devono mantenere alta la guardia; non ci sono pasti gratis, qualsiasi 'donazione' accompagnata da chiavi private/mnemotecniche deve essere considerata rischiosa, e non dovrebbero firmare autorizzazioni per curiosità o avidità, né trasferire fondi a indirizzi sconosciuti.

2. Simile alla truffa del multisig di Tron e alla truffa delle modifiche di autorizzazione di Solana, un gruppo di truffatori sta espandendo questo tipo di inganno nella catena ecologica EVM basata su EIP-7702, utilizzando indirizzi con chiavi private trapelate.

Per maggiori dettagli, fare riferimento a:

https://academy.binance.com/en/articles/what-are-multisig-scams-and-how-to-avoid-them

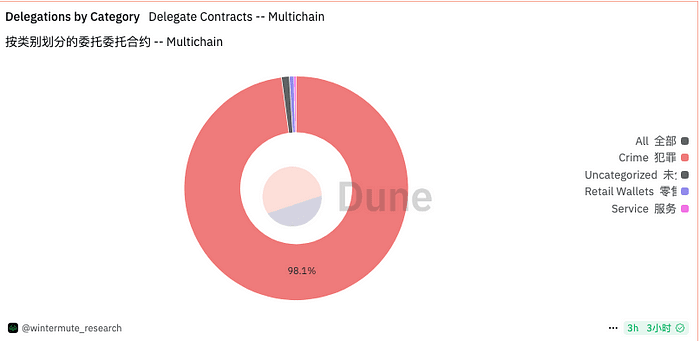

3. Secondo le statistiche di WinterMute, attualmente il 98% delle autorizzazioni EIP-7702 punta a diversi contratti Delegator malevoli; dal caso uno che poteva solo trasferire automaticamente la valuta principale, al caso due che trasferisce automaticamente sia la valuta principale che i Token, il danno di tali truffe sta rapidamente aumentando. GoPlus invita tutti i portafogli ecologici EVM, le misure di sicurezza, DEX e altri progetti correlati a prestare particolare attenzione ai problemi di sicurezza 7702 e a intercettare o avvisare gli utenti nei prodotti per evitarli.

4. Studiare le conoscenze sulla blockchain e mantenere una comprensione di base dei meccanismi operativi delle diverse blockchain può aiutarti a riconoscere rapidamente truffe simili. In caso di problemi, contatta tempestivamente GoPlus o esperti di sicurezza professionali per ricevere consigli, senza agire avventatamente.