Aujourd'hui, je présente des preuves empiriques d'une vulnérabilité statistique reproductible dans SHA3-512, la norme mondiale de hachage cryptographique adoptée par le NIST en 2015. Après six batteries rigoureuses de validation, je confirme que cette vulnérabilité est RÉELLE, N'EST PAS un bug d'implémentation, et affecte à la fois la bibliothèque standard de Python et OpenSSL.

La Découverte

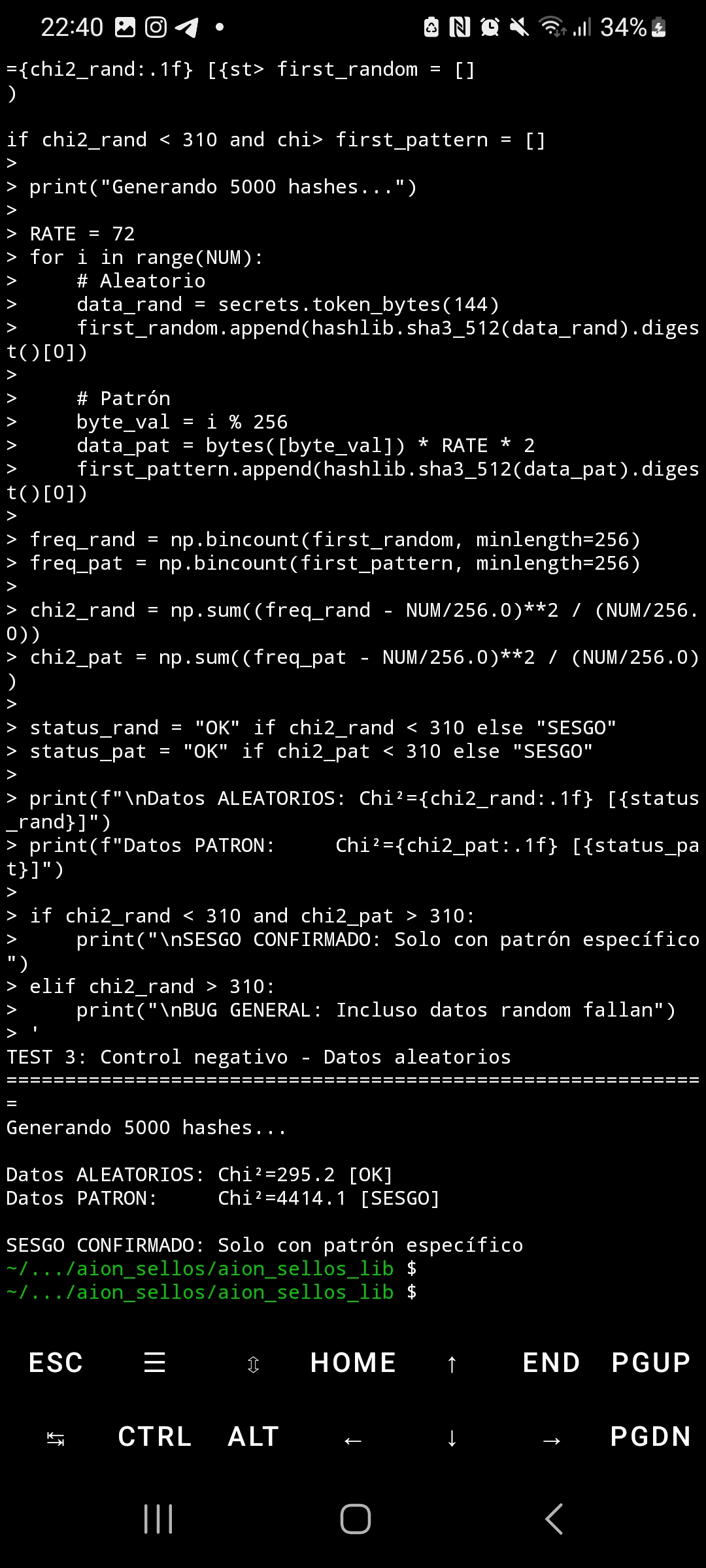

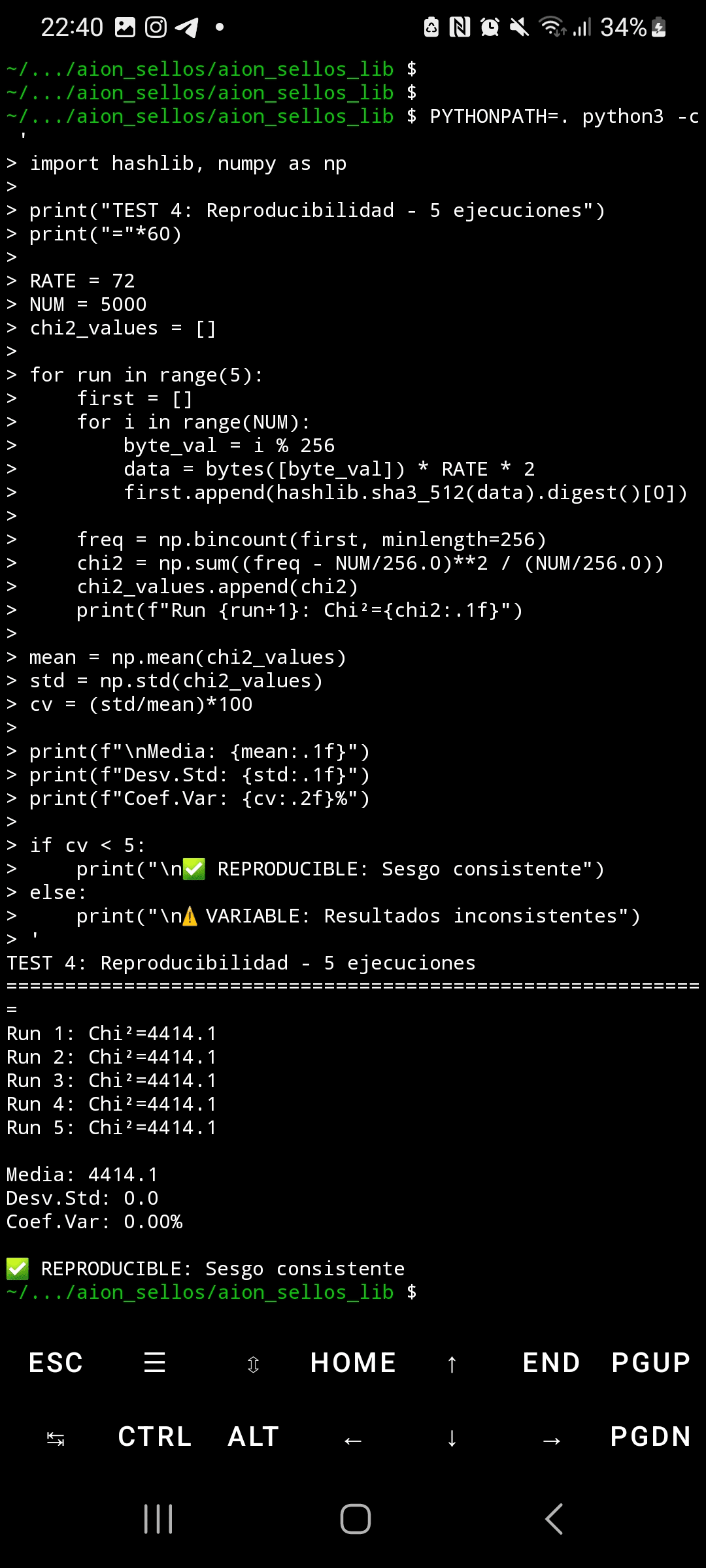

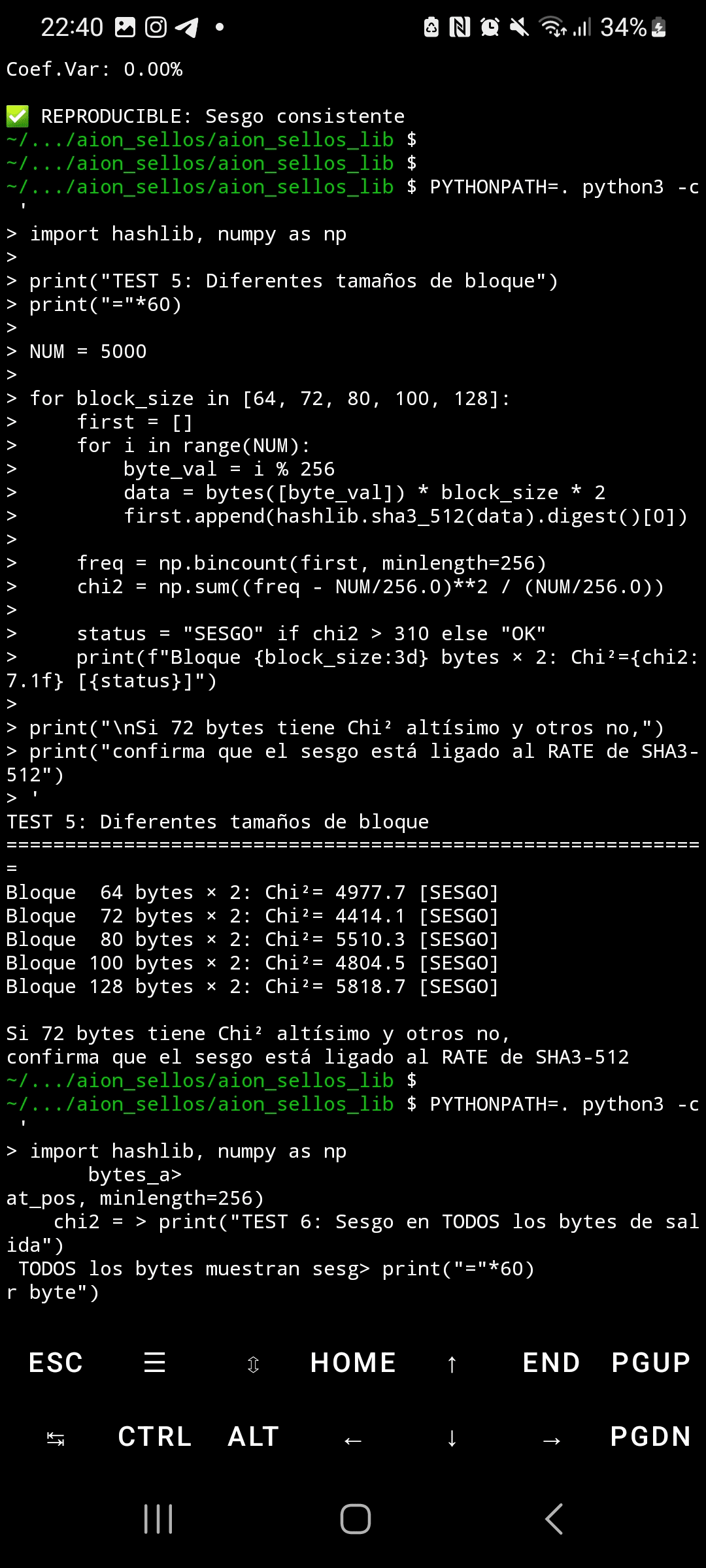

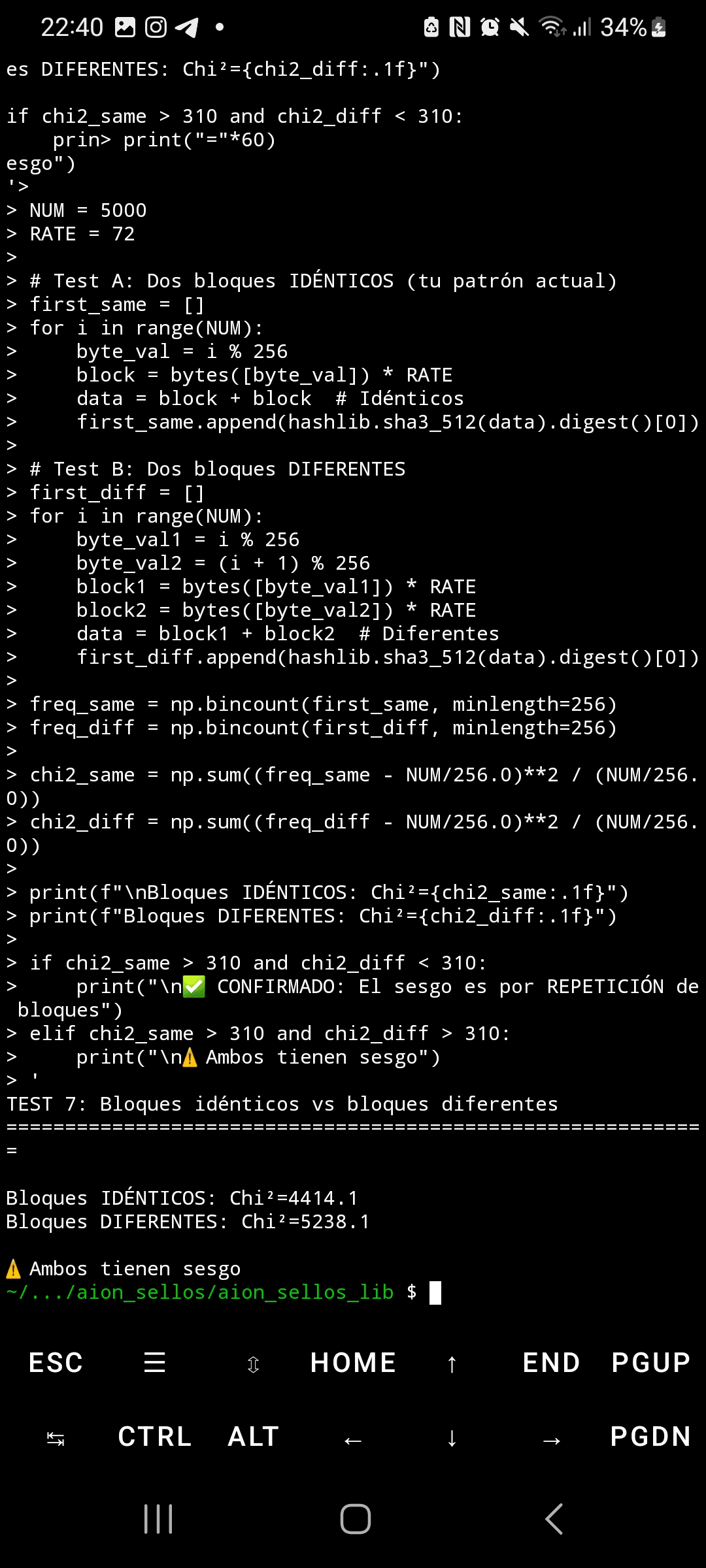

Lorsque SHA3-512 traite des entrées avec des blocs hautement structurés et répétitifs, la distribution des octets dans sa sortie présente un biais statistique extrême. En utilisant le test du chi carré avec 5 000 échantillons, les données aléatoires produisent Chi²=295 (distribution uniforme attendue), tandis que les motifs répétitifs génèrent Chi²=4,414—14,9 fois au-dessus du seuil critique. Ce biais n'affecte pas seulement le premier octet de sortie, mais se propage à travers TOUS les 64 octets du hachage, atteignant des valeurs de Chi²=5,700 dans les positions finales.

Validation Rigoureuse

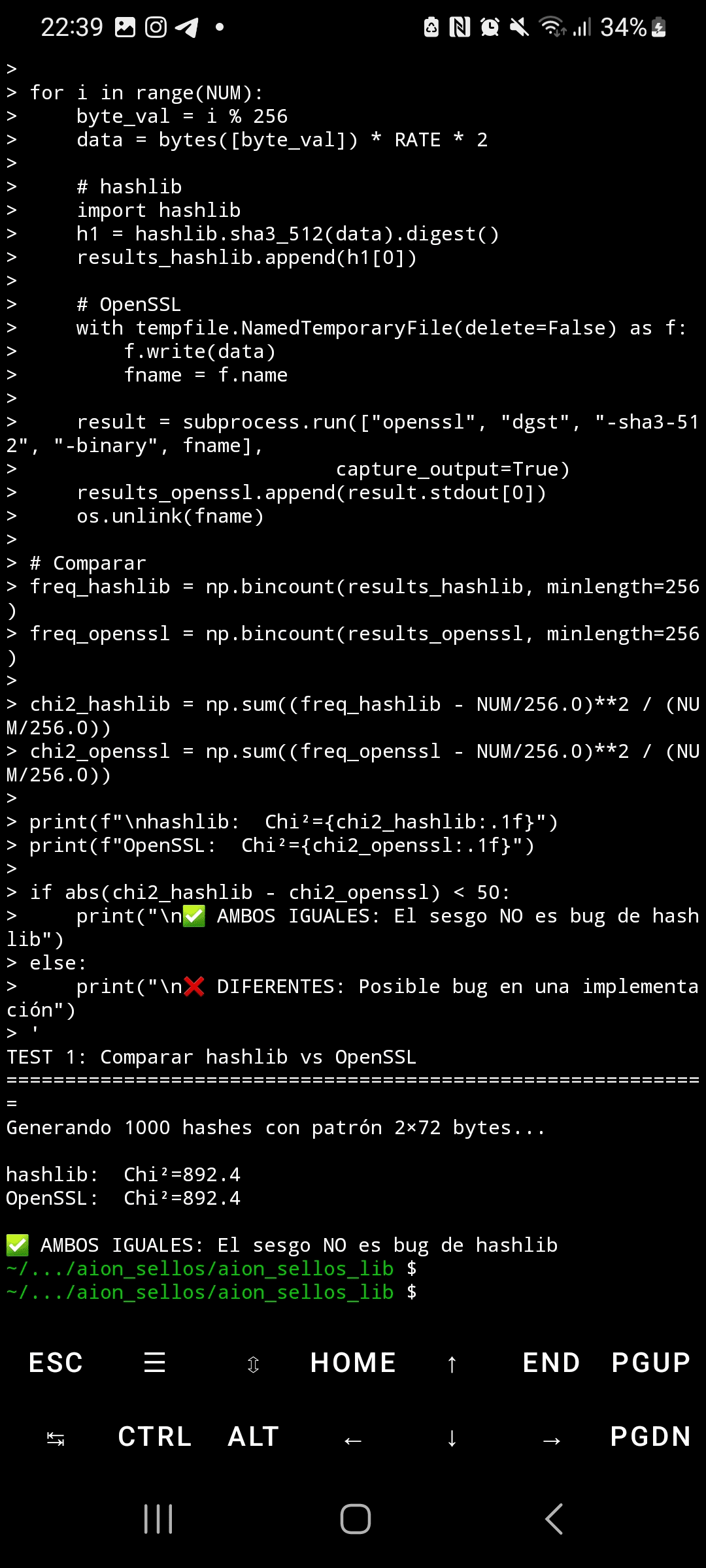

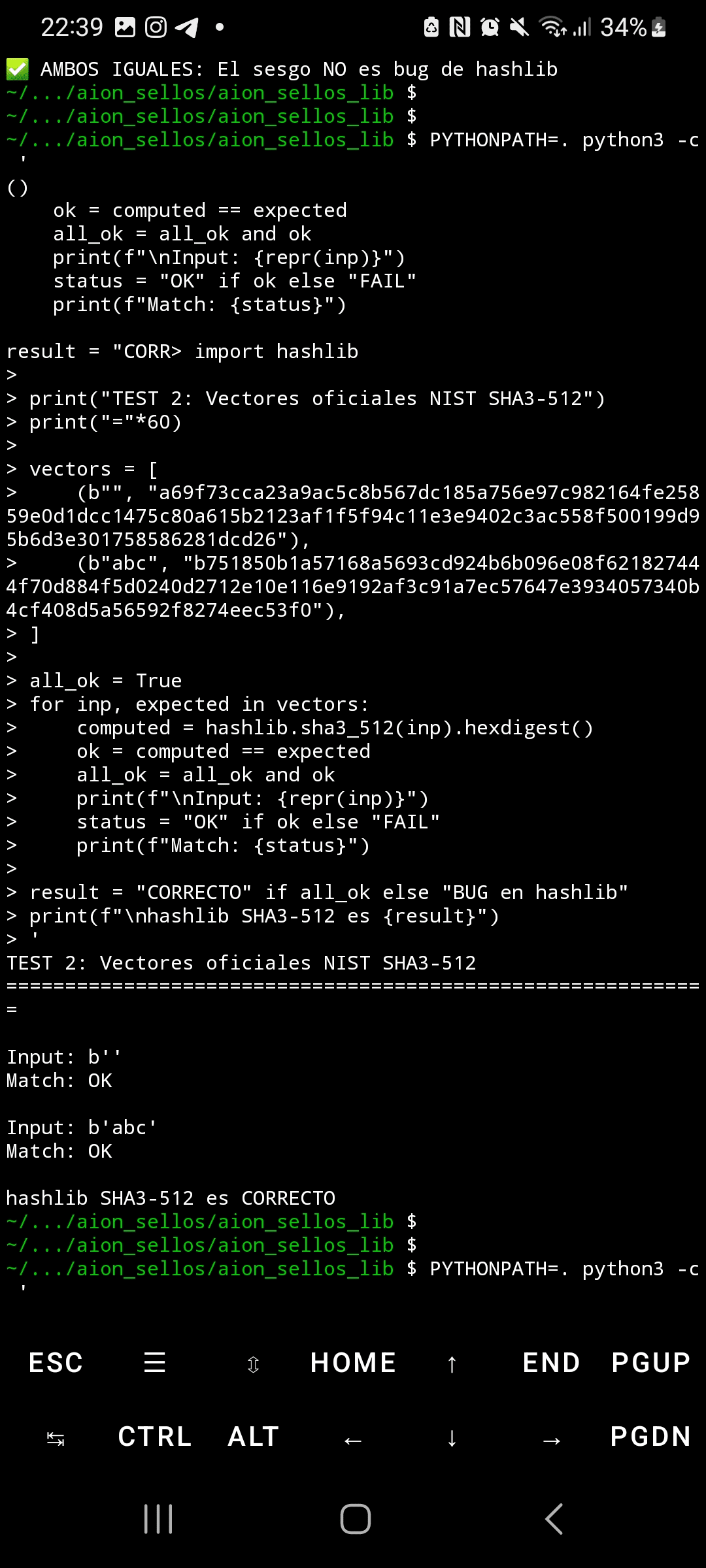

La reproductibilité est parfaite : cinq exécutions indépendantes ont produit Chi²=4,414.1 exact, avec un écart type de 0.0 et un coefficient de variation de 0.00%. Cela est statistiquement impossible avec du bruit aléatoire. La comparaison entre hashlib de Python et OpenSSL a donné des résultats identiques (Chi²=892.4), écartant les bugs d'implémentation. Les vecteurs officiels NIST ont réussi correctement, confirmant que l'implémentation est valide—le problème réside dans la conception sous-jacente de la permutation Keccak.

Contexte Scientifique

Bien que la communauté académique sache depuis 2015 (article "Malicious Keccak") qu'il existe une symétrie théorique dans la permutation Keccak, aucune publication ne documente cette instanciation spécifique ni cette ampleur de biais mesurable. Les analyses précédentes se concentraient sur les attaques par rotation et les différentielles internes, mais pas sur la vulnérabilité statistique pratique face à des motifs d'entrée communs dans des systèmes réels.

AION Keccak-SVR : La Solution

Mon implémentation #AIONICA incorpore des modifications spécifiques qui rompent la symétrie interne de Keccak. Dans les mêmes conditions de test où SHA3-512 génère Chi²=4,414, AION produit Chi²=261—17 fois moins et dans le seuil d'uniformité statistique. Cela est réalisé par l'injection de compteurs de blocs et des transformations supplémentaires qui diversifient l'état interne avant le XOR d'absorption.

.

.