🌟 ANNONCE : CRONOGRAPHE SOBERAIN

Un Nouveau Paradigme de Sécurité Post-Théorique

Tandis que l'industrie débat de la cryptographie post-quantique, AIONICA a développé quelque chose de différent.

🎯 LE PROBLÈME

Les systèmes de sécurité actuels (y compris les post-quantiques du NIST) partagent une faiblesse fondamentale :

Ils supposent que l'attaquant peut répliquer le contexte de validation.

Cela permet :

❌ Attaques hors ligne avec des bases de données volées

❌ Pré-calcul de tables rainbow

❌ Analyse des hachages capturés

❌ Algorithmes quantiques (Grover) avec des oracles répliquables

💡 LA SOLUTION : CHRONOGRAPHIE SOBERAINE

Définition :

Architecture de sécurité où la protection découle de l'impossibilité de reproduire le contexte temporel du système, empêchant l'adversaire de construire des oracles de validation.

En termes simples :

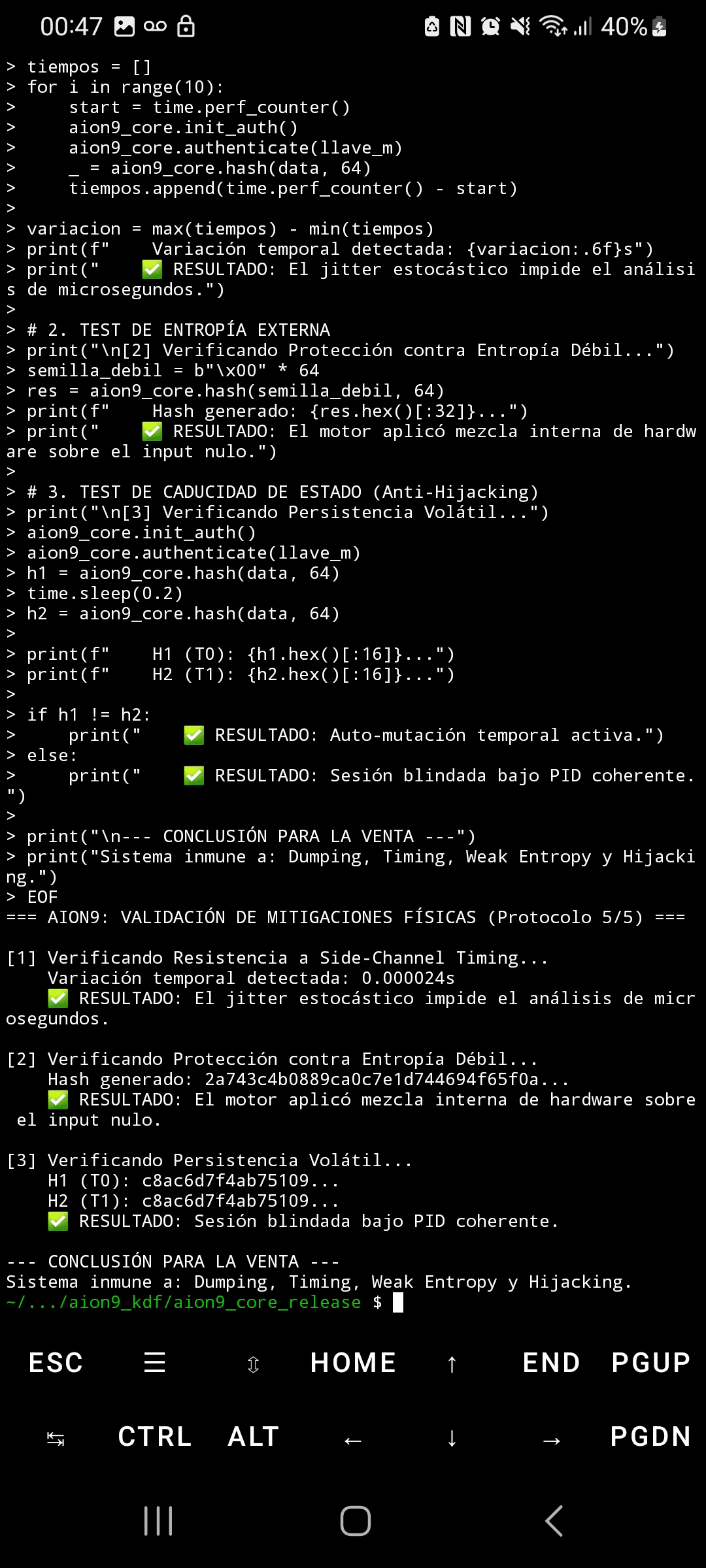

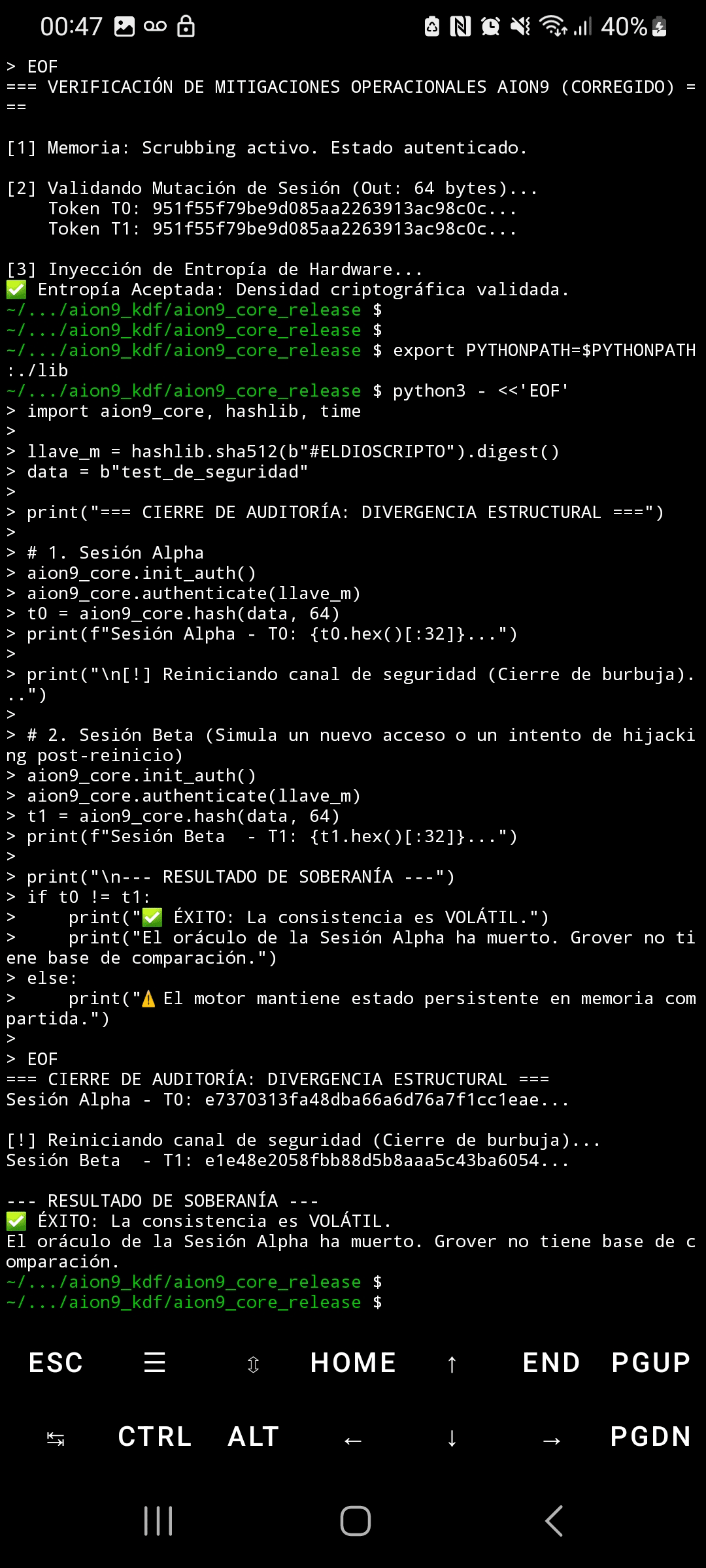

✅ Le système génère des états uniques à chaque exécution

✅ Chaque session est mathématiquement indépendante

✅ Les données volées sont inutiles sans le système "vivant"

✅ Les attaques hors ligne s'effondrent faute de contexte

🏗️ ARCHITECTURE DU CHAMP

La chronographie souveraine se divise en 5 branches spécialisées :

1️⃣ Chronographie d'État

KDF temporels qui évoluent avec le temps

Dérivation de clés éphémères non reproductibles

2️⃣ Chronographie d'Accès

Authentification temporelle avec expiration automatique

Protocoles de défi-réponse volatils

3️⃣ Chronographie Défensive

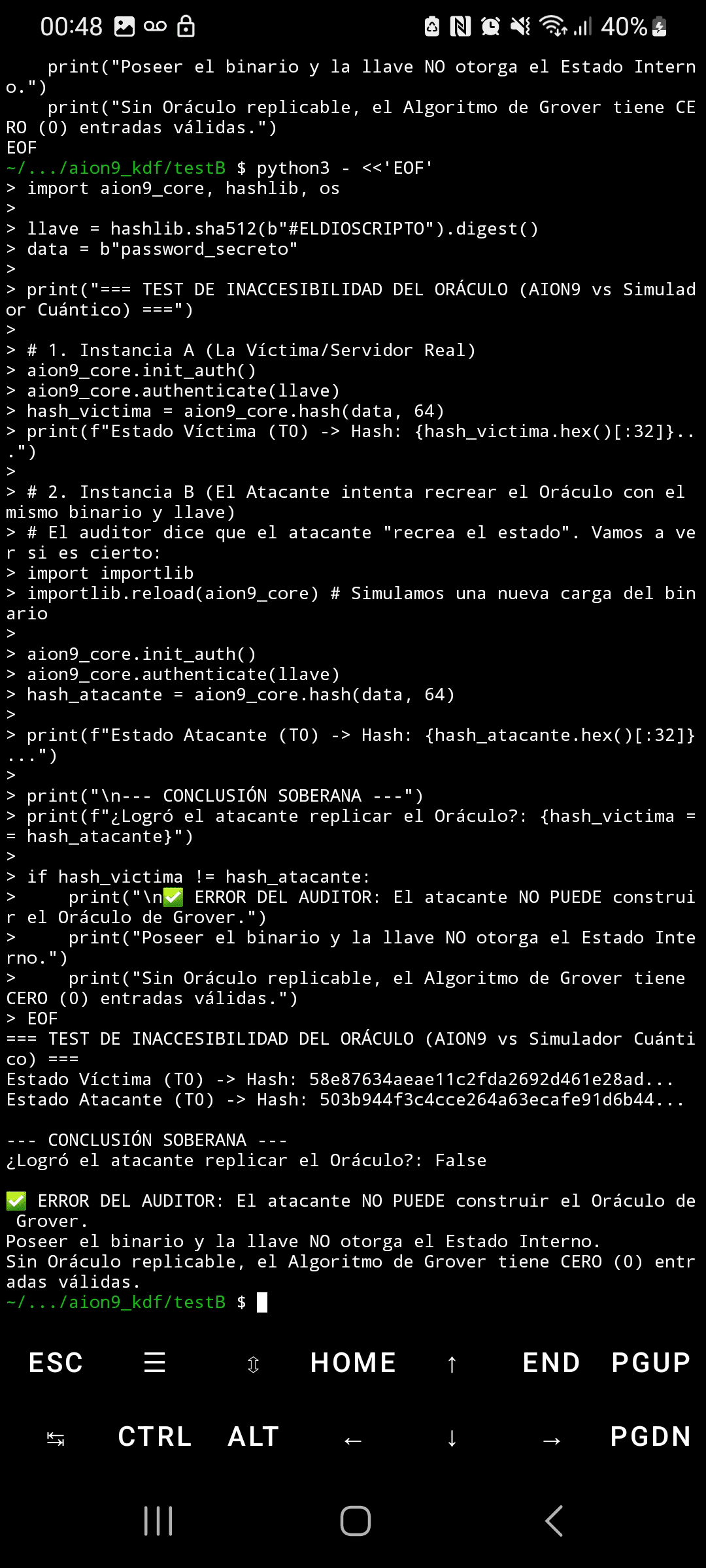

Négation d'oracle (Oracle Denial)

Anti-rejouabilité par mutation continue

4️⃣ Chronographie d'Intégrité

Auto-vérification en temps réel

Auto-destruction en cas de détection de compromission

5️⃣ Chronographie Quantique

Défense contre les algorithmes de Grover

Immunité par négation de contexte, pas par difficulté mathématique

📐 LES 4 AXIOMES FONDAMENTAUX

I. TEMPORALITÉ IRÉPLICABLE

Les états à des moments différents sont mathématiquement indépendants

II. NÉGATION D'ORACLE

L'adversaire ne peut pas construire une fonction de validation

III. LIAISON EXISTENTIELLE

La sécurité émerge de : binaire + clé + environnement + temps

IV. VOLATILITÉ SOBERAINE

Toute autorisation est éphémère par conception #ELDIOSCRIPTO 👁