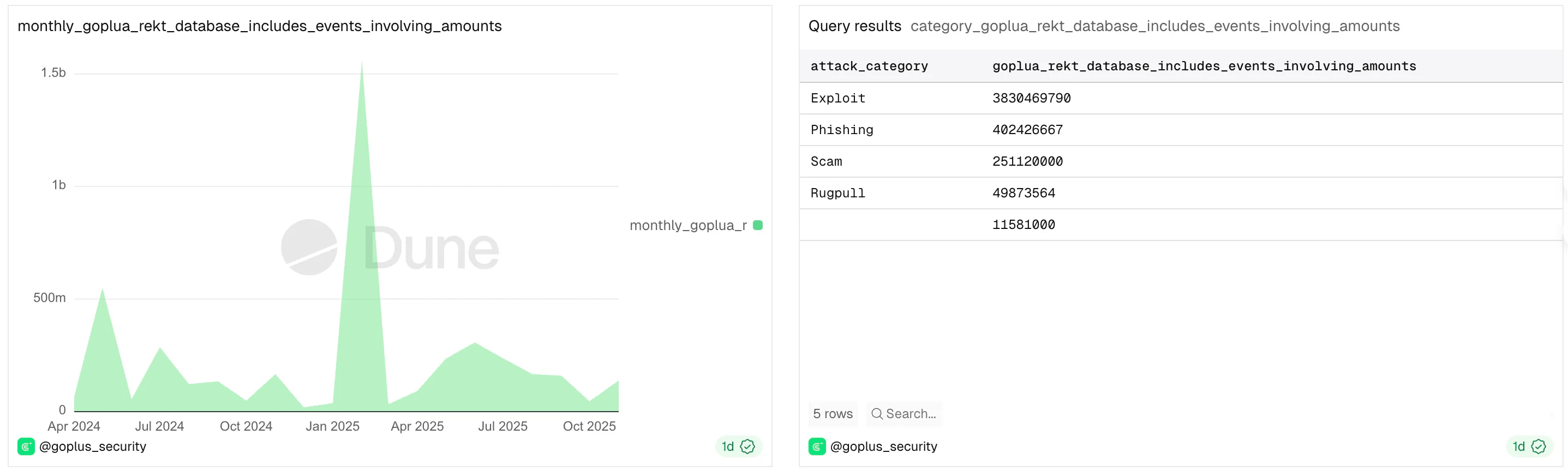

En novembre, les pertes économiques causées par des incidents de sécurité majeurs dans Web3 ont atteint 183 981 395 $. Les types d'incidents de sécurité incluent des vulnérabilités de contrats intelligents, des attaques d'ingénierie sociale, des attaques de phishing, des schémas de Ponzi, des Rugpull, etc.

Exploitation

En novembre, les exploits (y compris les attaques de contrats, la fraude sociale, la divulgation de clés privées, etc.) ont entraîné des pertes de 175 031 395 $ en raison de 15 événements majeurs. Les événements typiques incluent :

Le 3 novembre, Balancer (@Balancer) a été attaqué en raison d'une vulnérabilité dans le calcul des contrats intelligents, entraînant des pertes de plus de 128 millions de dollars, y compris des actifs tels que WETH, osETH et wstETH, probablement de la part de hackers nord-coréens.

Le 4 novembre, @VenusProtocol (BSC) @TakaraLend (SEI) @MoonwellDeFi (Base) @orbiterone (MoonbeamNetwork) et plusieurs marchés de prêt ont subi une attaque de "découplage du prix des oracles", avec une perte totale de plus de 2 millions de dollars.

Le 20 novembre, GANA PayFi (@GANA_PayFi) a été attaqué, perdant environ 3,15 millions de dollars BUSD sur #BSC, ce qui a provoqué une chute de plus de 90 % du prix du token $GANA.

Le 7 novembre, le plus grand échange de cryptomonnaies de Corée, Upbit (@Official_Upbit), a été victime du vol de son portefeuille chaud, avec environ 54 milliards de wons (36,8 millions de dollars) volés sur #Solana, les actifs volés comprenant 24 cryptomonnaies comme SOL, USDC, DOOD, SONIC, SOON et TRUMP.

Le 30 novembre, le contrat intelligent yETH LST de Yearn (@yearnfi) a été attaqué en raison d'une vulnérabilité de calcul commercial, entraînant une perte d'environ 9 millions de dollars sur #Ethereum, dont 2,4 millions de dollars ont été récupérés.

Phishing

En novembre, en raison des attaques de phishing, la perte totale était d'environ 8 millions de dollars, avec environ 7 000 victimes.

Le 7 novembre, un utilisateur a perdu environ $1.22M de USDC et aPlaUSDT0 en signant une autorisation "permit" malveillante.

Le 24 novembre, un utilisateur a perdu environ $838K de PT-LP tUSDe en signant une autorisation "approve" malveillante.

Les attaquants utilisent le "Phishing-as-a-Service" et la technologie AI, réduisant considérablement le coût de création de sites de phishing, menant à des attaques de phishing à grande échelle contre diverses communautés écologiques.

Pour les utilisateurs, il est essentiel de cultiver une conscience de sécurité de zéro confiance et des habitudes opérationnelles. Rappelez-vous le principe des "quatre ne pas" de #GoPlus contre le phishing — — Ne cliquez pas, ne téléchargez pas, ne signez pas, ne transférez pas : Ne cliquez pas sur des liens inconnus, ne téléchargez pas de logiciels d'origine douteuse, ne signez pas de transactions contenant du contenu inconnu (portefeuille), ne transférez pas de fonds vers des adresses non vérifiées.

En même temps, installez le plugin de sécurité GoPlus pour intercepter en temps réel les liens de phishing, les signatures à risque, les autorisations et les transactions, etc.

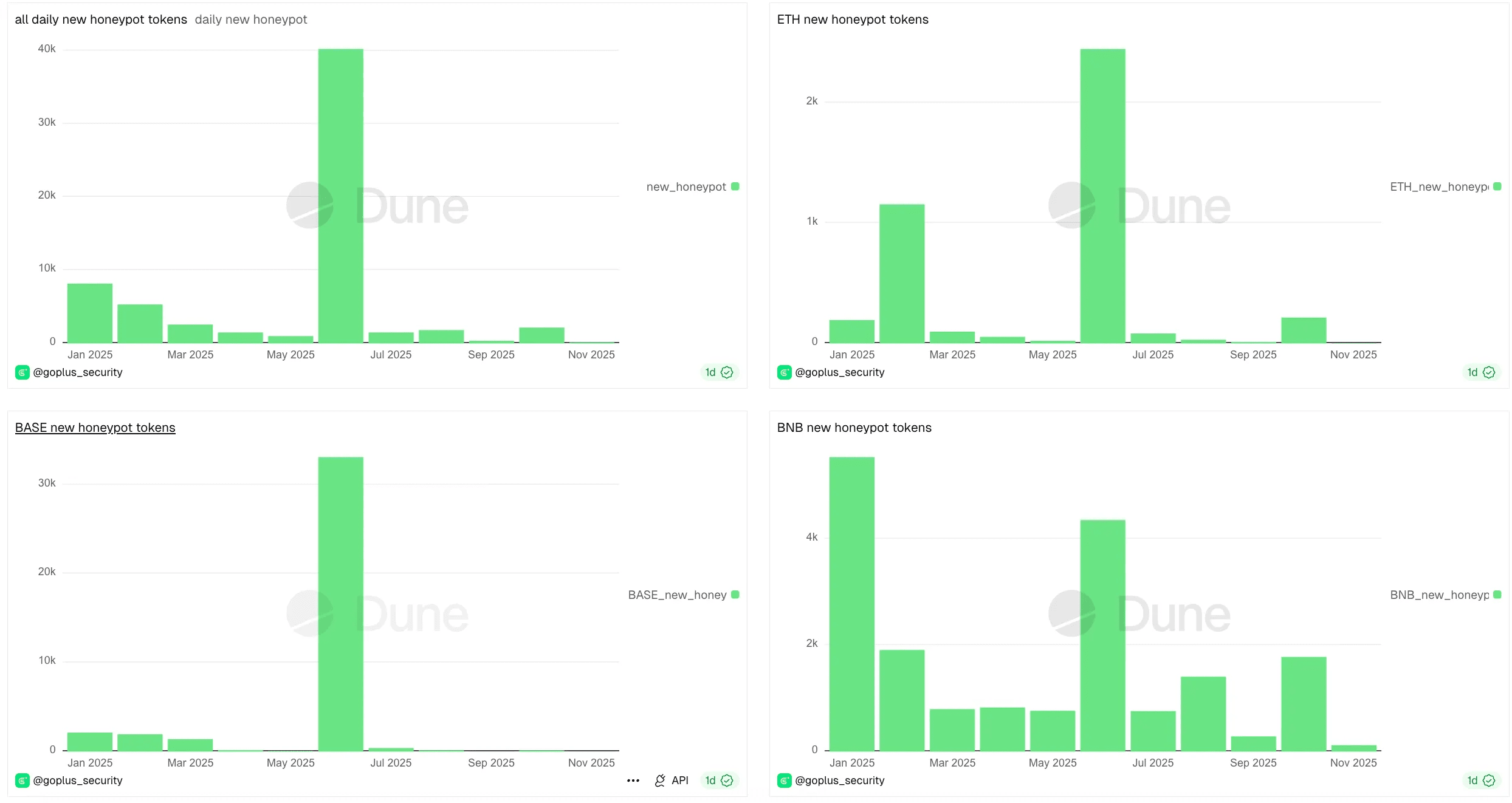

HoneyPot & Scam

En novembre, 836 nouveaux tokens Pi Xiu (HoneyPot) ont été détectés sur ETH, Base et BSC, ce qui représente une baisse par rapport au mois d'octobre, dont :

Nombre de nouveaux tokens Pi Xiu sur ETH : 21

Nombre de nouveaux tokens Pi Xiu sur Base : 115

Nombre de nouveaux tokens Pi Xiu sur BSC : 710

Le 21 novembre, GoPlus a révélé le véritable modèle de fraude "usine de Pi Xiu". Les fraudeurs créent des tokens en masse → ajoutent de la liquidité → lancent des transactions de flux d'activité falsifiées → manipulent le marché → vident la liquidité, récoltant en moyenne en quelques minutes à une demi-heure, avec plus de 700 tokens Pi Xiu déployés en novembre, pour un profit dépassant 100 000 dollars.