Frère, hier, une grande attaque de malware a eu lieu sur les portefeuilles de crypto-monnaies et les experts disent que les packages NPM Debug et Chalk ont été compromis. Qu'est-ce que c'est, frère ?

Tout d'abord, vous devez comprendre NPM. Pensez à NPM (Node Package Manager) comme à une grande usine LEGO publique pour les développeurs de logiciels. Lorsqu'un développeur crée une application, comme un portefeuille de crypto-monnaies, il ne crée pas chaque pièce à partir de zéro. Ils vont à l'usine NPM et prennent des milliers de briques LEGO préfabriquées, appelées "packages", pour gérer des tâches courantes.

Les deux packages que vous avez mentionnés, "Debug" et "Chalk", sont quelques-unes des briques LEGO les plus populaires dans toute l'usine.

Debug : C'est comme une brique de loupe universelle. Presque tous les développeurs l'utilisent pour imprimer de petites notes et journaux pour les aider à trouver des bogues pendant qu'ils construisent.

Chalk : C'est comme un ensemble de marqueurs LEGO colorés. Les développeurs l'utilisent pour ajouter de la couleur au texte dans leur éditeur de code, facilitant la lecture de toutes ces notes. Vert pour succès, rouge pour erreur, vous avez compris.

L'attaque a eu lieu parce qu'un hacker s'est introduit dans l'usine et a remplacé les vraies briques "Debug" et "Chalk" par des briques empoisonnées, malveillantes, qui avaient exactement le même aspect. Ainsi, des milliers de développeurs construisant des portefeuilles se sont rendus à l'usine, ont pris ces briques empoisonnées et ont construit sans le savoir une porte dérobée directement dans leurs propres applications.

D'accord, alors comment une brique LEGO empoisonnée vole-t-elle des crypto-monnaies de mon portefeuille ?

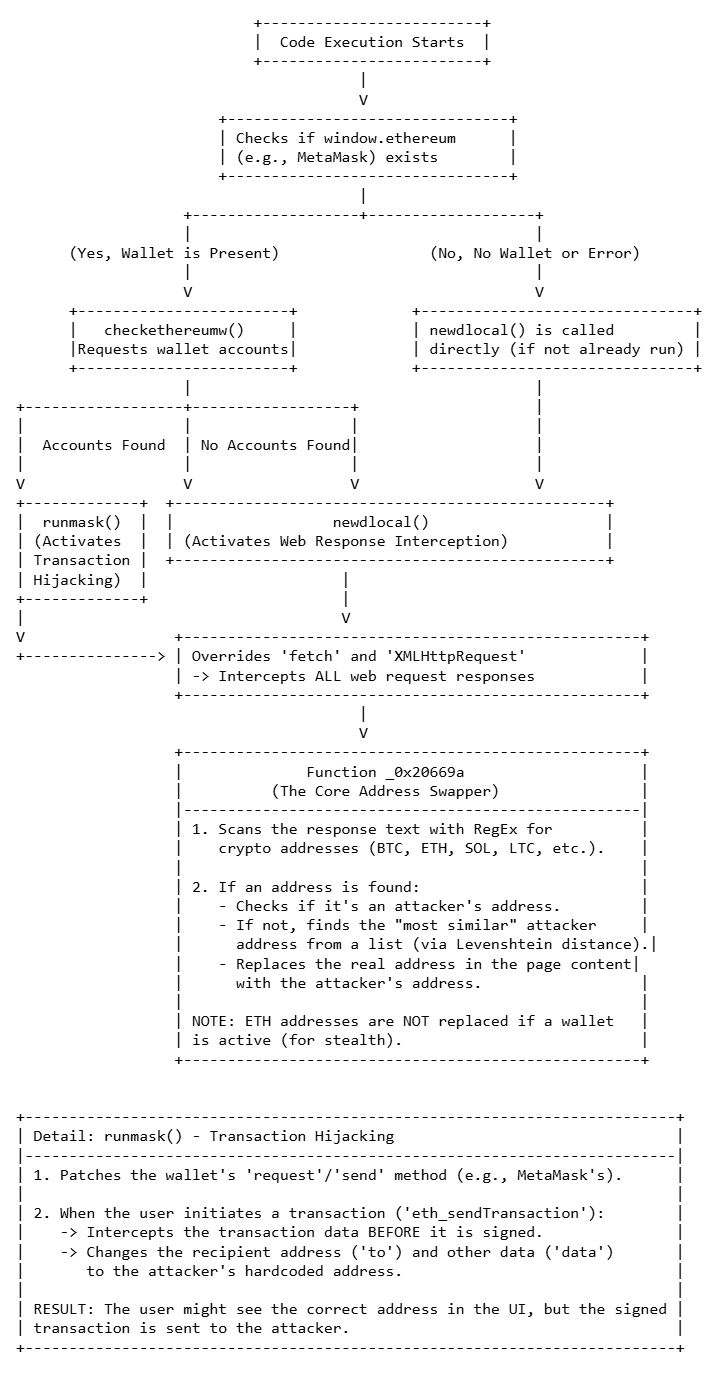

C'est la partie sournoise. Le code malveillant caché à l'intérieur des faux paquets est conçu pour être un espion silencieux. Il reste là, ne faisant rien, jusqu'à ce qu'il détecte qu'il fonctionne à l'intérieur d'une application de portefeuille crypto.

Une fois qu'il "se réveille", son seul travail est de chasser votre phrase de graine ou votre clé privée. Lorsque vous utilisez votre portefeuille, cette clé est temporairement conservée dans la mémoire de votre ordinateur. Le logiciel malveillant la détecte, la copie et l'envoie secrètement sur Internet au serveur du hacker.

Et juste comme ça, le jeu est terminé. Le hacker a la clé maîtresse de votre portefeuille et peut vider tous vos fonds.

Pourquoi est-ce si dangereux et difficile à arrêter ?

Ceci est appelé une attaque de chaîne d'approvisionnement logicielle, et c'est l'une des plus grandes menaces dans tout le secteur technologique.

Il exploite la confiance : "Debug" et "Chalk" sont téléchargés des centaines de millions de fois par semaine. Les développeurs doivent fondamentalement faire confiance à ces blocs de construction de base pour accomplir leur travail. Il est impossible d'auditer chaque ligne de code dans chaque paquet qu'ils utilisent.

Rayon d'explosion massif : En empoisonnant juste un ou deux paquets super populaires, les hackers peuvent infecter des milliers d'applications et de projets différents en même temps. Ils n'ont pas besoin de vous pirater ; ils empoisonnent juste le puits dont tous les développeurs boivent.

C'est furtif : Le code malveillant est souvent caché (obscurci) et conçu pour ne s'exécuter que dans des conditions très spécifiques, rendant incroyablement difficile même pour les experts en sécurité de le repérer.

Mec, c'est terrifiant. Alors que puis-je réellement faire pour me protéger ?

Gardez votre portefeuille principal sur un portefeuille matériel : Vos avoirs à long terme, vos "économies", doivent être sur un portefeuille matériel comme un Ledger ou Trezor. Ce type de piratage logiciel ne peut pas toucher une clé qui est complètement hors ligne.

Désactivez votre extension sur gérer l'extension & Pas de txn le jour J : Désactivez vos extensions et vérifiez toujours le message que vous signez. Et encore une fois, il est préférable de ne pas faire de transaction lorsque vous entendez ce genre de nouvelles et veuillez acheter un portefeuille matériel avec une signature claire.

Utilisez des logiciels réputés : Restez avec les grands portefeuilles bien connus. Ils ont des équipes de sécurité plus importantes et peuvent répondre aux menaces plus rapidement. Ce n'est pas le moment d'utiliser un nouveau portefeuille aléatoire que vous venez de trouver.