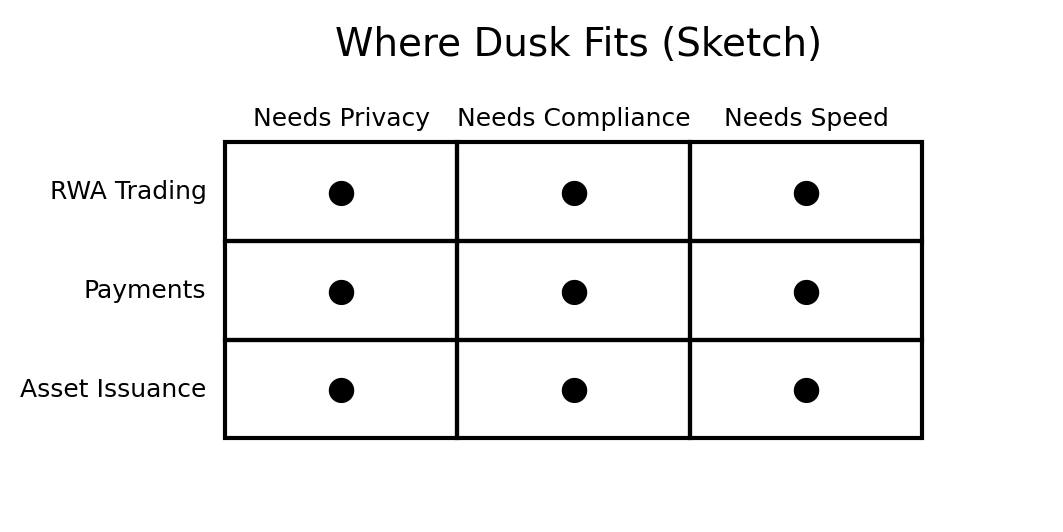

Les marchés ne rejettent pas les blockchains parce qu'ils n'aiment pas la transparence ; ils les rejettent parce que « transparent par défaut » brise la réalité des affaires. Les lieux de négociation ne peuvent pas exposer qui détient quoi. Les émetteurs ne peuvent pas divulguer les tableaux de capitalisation. Les fonds ne peuvent pas publier leurs flux tick par tick. Pourtant, les régulateurs exigent toujours une auditabilité, des transferts contrôlés et une responsabilité claire. Dusk Network vise cette tension exacte, et il le fait avec une architecture, pas un marketing.

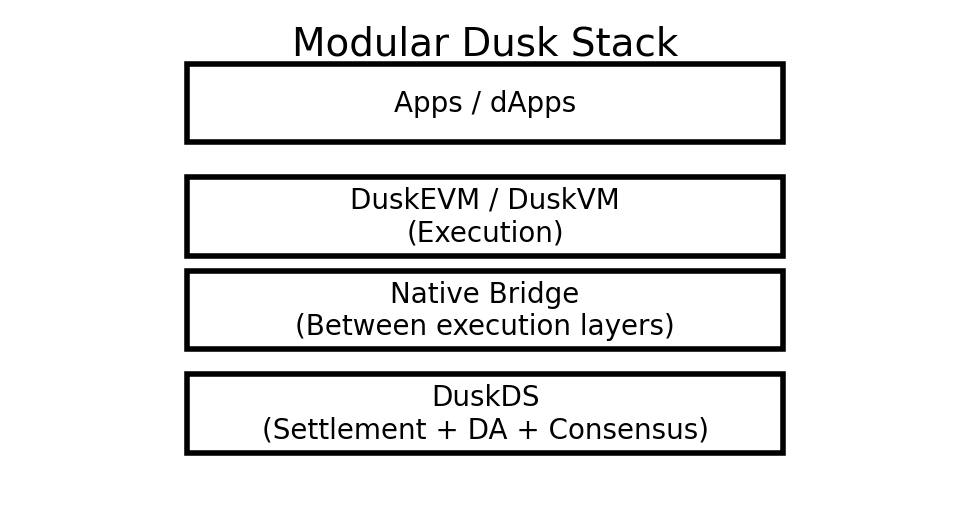

À la base se trouve DuskDS, décrit comme la couche de règlement, de consensus et de disponibilité des données pour la pile, avec un pont natif pour passer d'environnements d'exécution construits au-dessus (y compris DuskEVM et DuskVM). Ce partage modulaire est important : les institutions veulent un ancrage de règlement stable, tandis que les couches d'exécution peuvent évoluer plus rapidement sans avoir à réécrire constamment les règles de la chaîne.

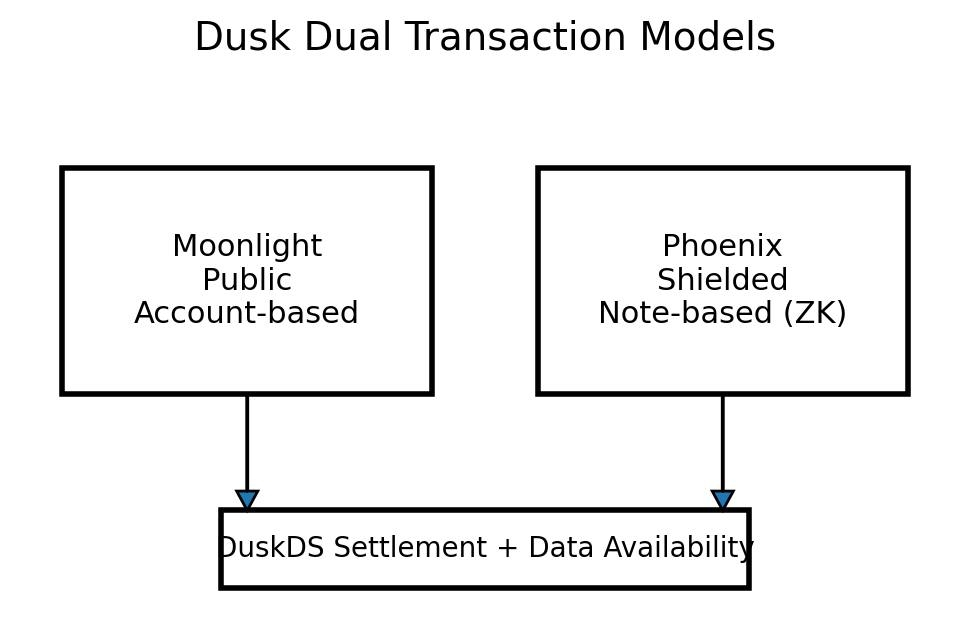

DuskDS prend en charge deux modèles de transaction natifs :

• Moonlight : transferts publics, basés sur des comptes pour une conformité simple et une intégration d'échange.

• Phoenix : transferts protégés, basés sur des notes utilisant des preuves à connaissance nulle, conçus pour des soldes confidentiels et un mouvement privé de valeur.

Le but n'est pas de forcer chaque utilisateur dans une posture de confidentialité unique. C'est de laisser aux applications le choix de la bonne voie par opération : publique là où le processus exige de la visibilité, protégée là où la confidentialité est le produit.

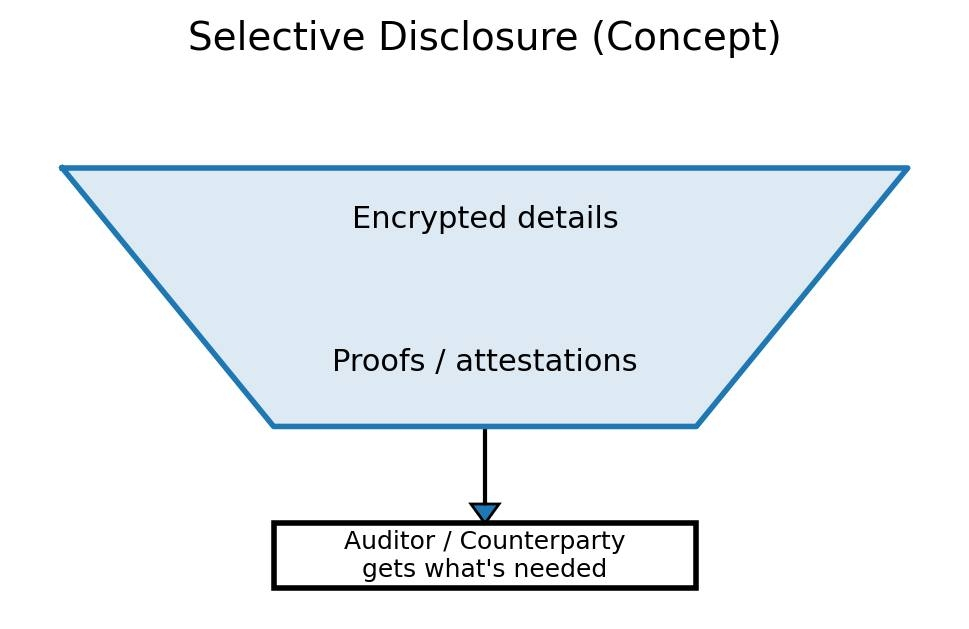

Puis vient le pont le plus pratique entre « confidentialité » et « réglementation » : la divulgation sélective, la capacité de révéler ce qui est nécessaire aux parties autorisées sans transformer l'ensemble du grand livre en une maison de verre. Dusk cadre explicitement la confidentialité avec transparence lorsque cela est nécessaire, au lieu de les traiter comme des opposés.

Du côté de l'exécution, DuskEVM est positionné comme un environnement équivalent à EVM qui hérite des garanties de sécurité et de règlement de DuskDS, destiné aux développeurs qui souhaitent des outils EVM standard tout en visant les exigences de financement réglementé. C'est ici que la pile devient immédiatement lisible pour les constructeurs : flux de travail Solidity, modèles de déploiement familiers, mais avec des primitives de confidentialité/conformité disponibles comme options de première classe.

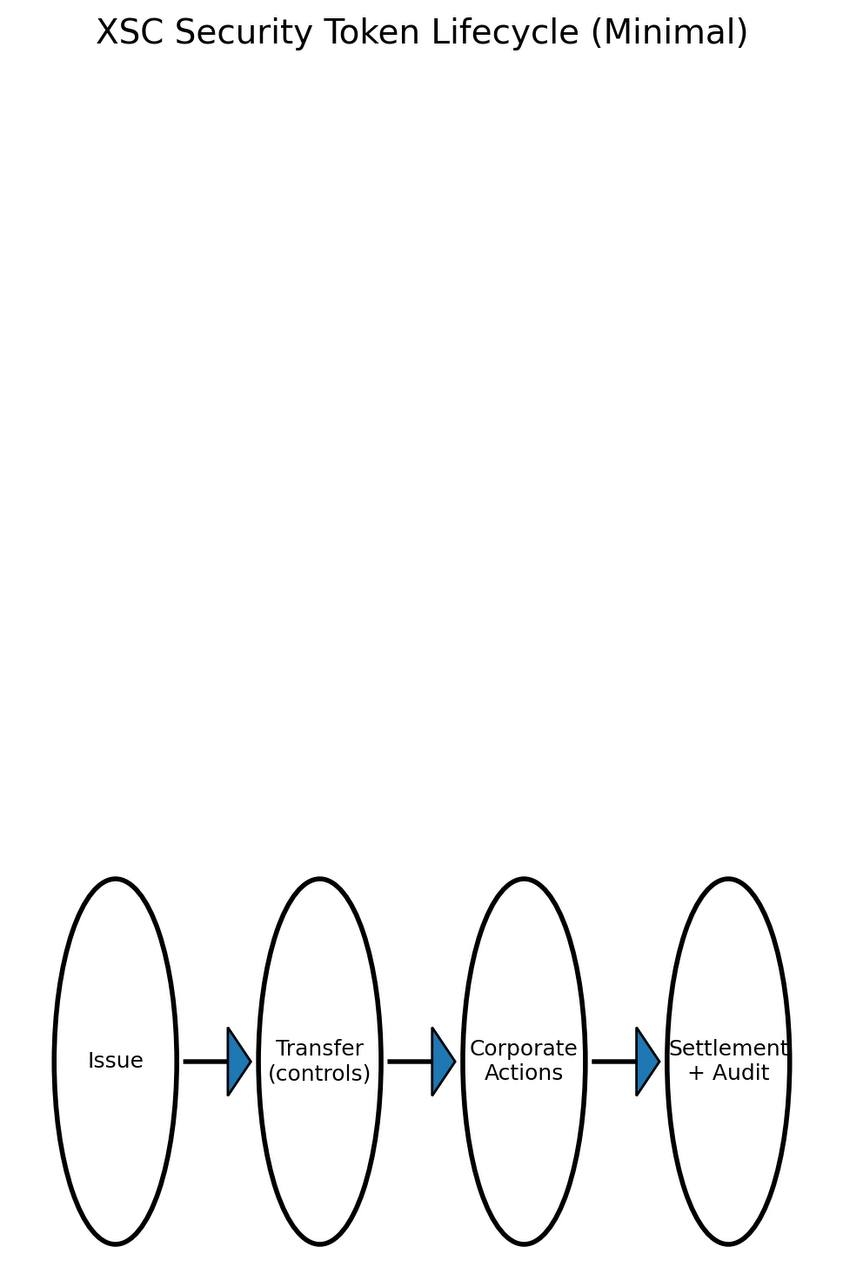

Pour les cas d'utilisation financière du monde réel, la chaîne s'appuie fortement sur des standards de jetons qui correspondent au comportement réel des titres. Les documents de Dusk décrivent Zedger/Hedger comme un protocole d'actifs avec un modèle hybride et la fonctionnalité XSC (Contrat de Sécurité Confidentielle) nécessaire pour l'ensemble du cycle de vie des titres et la conformité réglementaire. Le propre cas d'utilisation de Dusk cadre XSC comme un standard pour les titres tokenisés habilités à la confidentialité, en appelant explicitement la gestion du cycle de vie et les actions d'entreprise.

C'est la couche « ennuyeuse mais essentielle » : restrictions de transfert, gestion des actionnaires et actions comme votes/dividendes, fonctionnalités qui deviennent non négociables dès que des actifs réglementés apparaissent.

La direction d'ingénierie récente met également en évidence la pile cryptographique pour « la confidentialité auditée » sur EVM. L'article de Dusk sur Hedger explique que Hedger apporte des transactions confidentielles à DuskEVM en combinant le chiffrement homomorphe avec des preuves à connaissance nulle, conçu pour équilibrer la confidentialité, la performance et la conformité. En d'autres termes : la confidentialité qui peut encore prouver la justesse, et la confidentialité qui peut encore satisfaire la surveillance.

Ce qui rend cela plus qu'une théorie est le récit d'intégration du marché réglementé autour de NPEX. Le propre post de Dusk « Regulatory Edge » cadre le partenariat comme un accès à une suite de licences financières (MTF, Courtier, ECSP, et un DLT-TSS à venir), avec l'intention d'intégrer la conformité à travers le protocole. Parallèlement, Dusk et NPEX ont annoncé l'adoption de l'interopérabilité et des standards de données Chainlink (y compris les flux de données et DataLink) pour publier des données de marché de qualité réglementaire sur la chaîne et soutenir les modèles de règlement inter-chaînes.

Cette combinaison, contexte de lieu licencié + rails de données standardisés, vise une exigence institutionnelle clé : il ne suffit pas de régler ; le système doit également fournir des données de référence vérifiables et des chemins d'intégration.

Alors que devrions-nous conclure sur $DUSK et la trajectoire du réseau ?

Dusk essaie de faire de la confidentialité un paramètre contrôlable à l'intérieur des flux de travail de finance conforme, pas une idéologie tout ou rien. Les choix de conception—modèles de transaction doubles (Phoenix/Moonlight), règlement modulaire (DuskDS) avec environnements d'exécution (DuskEVM), et standards de jetons de sécurité (XSC)—pointent tous dans la même direction : des marchés confidentiels avec un processus prouvable.

Le critère de succès n'est pas un seul point de référence. C'est de savoir si l'émission réglementée, le trading secondaire et les exigences d'audit peuvent fonctionner de bout en bout sans révéler les parties sensibles du grand livre. Si Dusk prouve ce schéma à grande échelle, $DUSK devient plus qu'un ticker, cela devient le gaz, l'ancre de mise et la couche d'incitation derrière une pile de confidentialité prête à la conformité qui semble normale pour les institutions et familière aux développeurs EVM.

@Dusk $DUSK #Dusk