Les groupes de phishing exploitent un grand nombre d'adresses ayant des clés privées divulguées pour frauder, et l'intégration avec l'EIP-7702 permet aux groupes de phishing d'obtenir des droits de gestion de compte pour les adresses avec des clés privées divulguées. En même temps, ces adresses appât ont également un riche historique de transactions, ce qui rend les utilisateurs ordinaires susceptibles de baisser leur garde, attirés par le solde des adresses appât, et de transférer des frais de Gas, entraînant ainsi un vol.

Cas un

1. L'adresse 0x000085bad5b016e5448a530cb3d4840d2cfd15bc a déployé plusieurs contrats malveillants Delegator 0x930fcc, 0x1f0733, 0x9eece7 sur ETH.

2. Ensuite, par le biais de l'adresse 0x9d1ff3a11f7791c6bff9399aafd5a4eaffc83efb et de scripts automatisés, de nombreuses adresses ayant des clés privées divulguées sont autorisées à un contrat malveillant Delegator, complétant ainsi la mise en place de l'appât.

3. Diffuser ces adresses appât configurées par divers canaux et méthodes sociales aux utilisateurs ordinaires, en utilisant des discours de fuite accidentelle de mots de passe/clé privée pour induire les utilisateurs à penser qu'il suffit de transférer une petite somme de frais de Gas pour retirer les actifs restants de l'adresse.

4. En raison de leur méconnaissance des principes du 7702, et ayant directement obtenu la clé privée de l'adresse, les utilisateurs ordinaires ont tendance à baisser leur garde, pensant que transférer une petite somme de Gas ne comporte pas beaucoup de risque, ce qui les incite très probablement à transférer de petites sommes de Gas vers l'adresse appât. Étant donné que l'adresse appât a déjà autorisé le malveillant Delegator 7702, les petites sommes de Gas seront immédiatement transférées à l'adresse 0x000085.

4. En raison de leur méconnaissance des principes du 7702, et ayant directement obtenu la clé privée de l'adresse, les utilisateurs ordinaires ont tendance à baisser leur garde, pensant que transférer une petite somme de Gas ne comporte pas beaucoup de risque, ce qui les incite très probablement à transférer de petites sommes de Gas vers l'adresse appât. Étant donné que l'adresse appât a déjà autorisé le malveillant Delegator 7702, les petites sommes de Gas seront immédiatement transférées à l'adresse 0x000085.

Cas deux

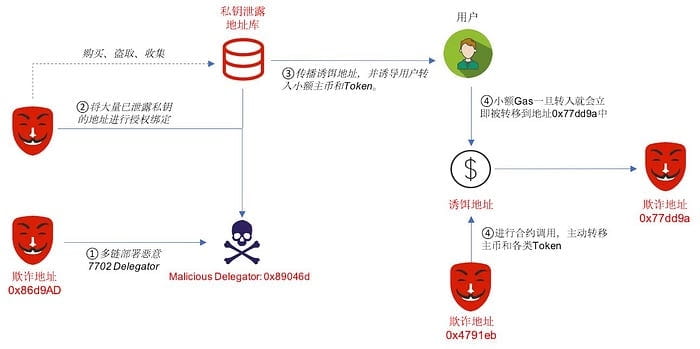

1. L'adresse 0x86d9AD92FC3F69CC9C1a83aFF7834fEA27f1fFF2 déploie des contrats malveillants Delegator sur ETH, BSC, Base.

0x89046d34E70A65ACAb2152C26a0C8e493b5ba629.

2. Dans ce cas, le contrat malveillant Delegator (0x89046d) est plus complexe que dans le cas un, car il peut, en plus de transférer automatiquement des crypto-monnaies principales, effectuer des appels de contrat via une adresse tierce (0x4791eb), transférant activement des crypto-monnaies principales et divers tokens. Ensuite, les groupes de fraude utilisent des scripts automatisés pour autoriser de nombreuses adresses ayant des clés privées divulguées à ce contrat malveillant Delegator, complétant ainsi la mise en place de l'appât.

3. Diffuser ces adresses appât configurées par divers canaux et méthodes sociales aux utilisateurs ordinaires, et inciter les utilisateurs à transférer de petites sommes de crypto-monnaies principales et de tokens.

4. Étant donné que l'adresse appât a déjà autorisé le malveillant Delegator 7702, les petites sommes de Gas et de tokens seront immédiatement transférées à l'adresse 0x77dd9a93d7a1ab9dd3bdd4a70a51b2e8c9b2350d dès qu'elles seront transférées.

Conseils de sécurité de GoPlus

1. Les utilisateurs doivent rester vigilants, il n'y a pas de cadeaux dans la vie, toute 'donation' accompagnée d'une clé privée/mot de passe doit être considérée comme un risque, et ne pas agir par curiosité ou cupidité en autorisant facilement des signatures, encore moins transférer de l'argent à des adresses inconnues.

2. Semblable aux escroqueries de multisignatures Tron et aux modifications de permissions Solana, les groupes de fraude utilisent des adresses avec des clés privées divulguées et, basés sur l'EIP-7702, étendent ce type d'escroquerie à l'écosystème EVM.

Pour plus de détails, veuillez vous référer à :

https://academy.binance.com/en/articles/what-are-multisig-scams-and-how-to-avoid-them

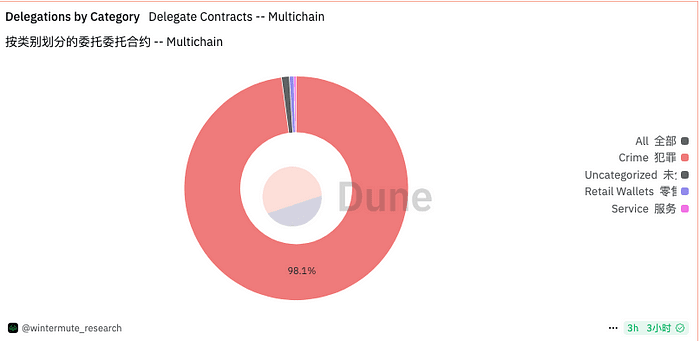

3. Selon les statistiques de WinterMute, actuellement 98 % des autorisations EIP-7702 pointent vers plusieurs contrats malveillants Delegator, passant du cas un qui ne peut transférer que des crypto-monnaies principales, au cas deux qui peut transférer à la fois des crypto-monnaies principales et des tokens. Les dangers de ce type d'escroqueries s'élargissent rapidement. GoPlus appelle tous les portefeuilles de l'écosystème EVM, les projets de sécurité, DEX et autres parties concernées à prêter une attention particulière aux problèmes de sécurité liés au 7702, et à intercepter ou alerter les utilisateurs à temps dans leurs produits.

4. Apprendre des connaissances sur la blockchain et avoir une compréhension de base des mécanismes de fonctionnement des différentes blockchains peut vous aider à reconnaître rapidement ce type d'escroqueries. En cas de problème, consultez rapidement GoPlus ou des experts en sécurité professionnels pour obtenir des conseils, et n'agissez pas impulsivement.