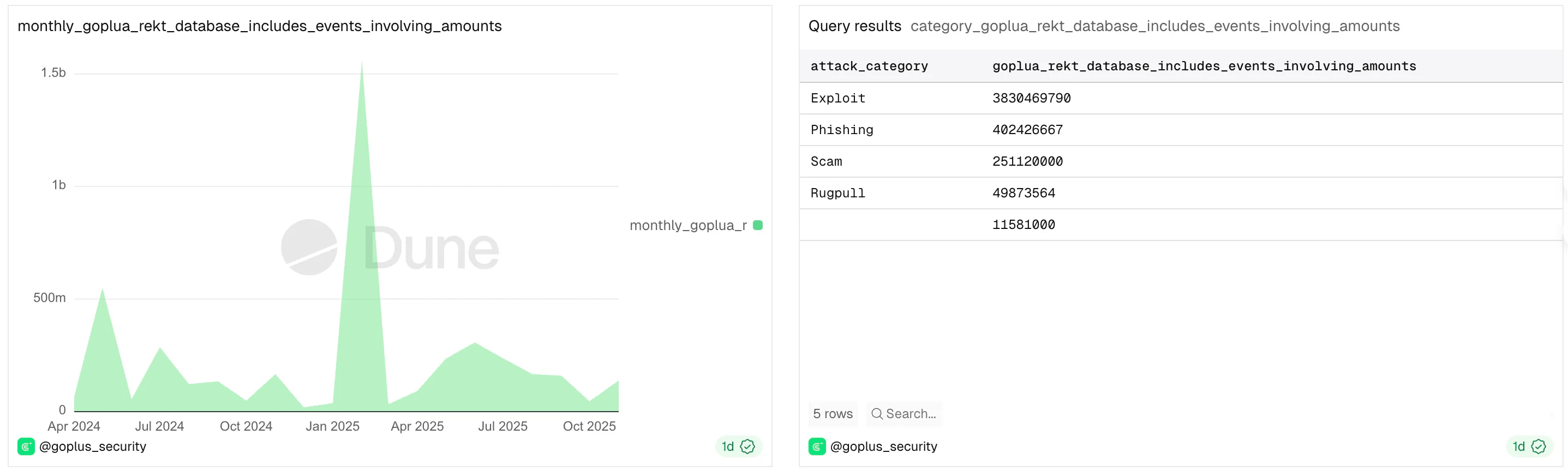

En noviembre, las pérdidas económicas de Web3 debido a incidentes de seguridad importantes alcanzaron los 183,981,395 dólares. Los tipos de eventos de seguridad incluyen vulnerabilidades de contratos inteligentes, ataques de ingeniería social, ataques de phishing, esquemas Ponzi, Rugpull, entre otros.

Exploit

Noviembre, Exploit (incluyendo ataques de contratos, fraudes de ingeniería social, filtración de claves privadas, etc.) causó pérdidas de $175,031,395 debido a 15 eventos principales. Los eventos típicos incluyen:

El 3 de noviembre, Balancer (@Balancer) fue atacado debido a una vulnerabilidad en el cálculo de negocios de contratos inteligentes, con pérdidas que superan los 128 millones de dólares, incluyendo activos como WETH, osETH y wstETH, presuntamente por hackers norcoreanos.

4 de noviembre, @VenusProtocol (BSC) @TakaraLend (SEI) @MoonwellDeFi (Base) @orbiterone (MoonbeamNetwork) y varios mercados de préstamos sufrieron un ataque de "desacoplamiento de precios de oráculos", con pérdidas totales que superan los 2 millones de dólares.

20 de noviembre, GANA PayFi (@GANA_PayFi) fue atacado, con pérdidas de aproximadamente 3.15 millones de dólares BUSD en #BSC, lo que provocó una caída de más del 90% en el precio del token $GANA.

7 de noviembre, el mayor intercambio de criptomonedas de Corea, Upbit (@Official_Upbit), fue robado en su billetera caliente, con aproximadamente 54 mil millones de wones (36.8 millones de dólares) robados en #Solana, incluyendo 24 activos criptográficos como SOL, USDC, DOOD, SONIC, SOON y TRUMP.

30 de noviembre, el contrato inteligente yETH LST de Yearn (@yearnfi) fue atacado debido a una vulnerabilidad en los cálculos comerciales, con pérdidas de aproximadamente 9 millones de dólares en #Ethereum, de los cuales 2.4 millones de dólares ya fueron rescatados.

Phishing

En noviembre, debido a ataques de phishing, las pérdidas totales fueron de aproximadamente 8 millones de dólares, con aproximadamente 7000 víctimas.

7 de noviembre, un usuario perdió aproximadamente $1.22M de USDC y aPlaUSDT0 debido a la firma de una autorización maliciosa "permit".

24 de noviembre, un usuario perdió aproximadamente $838K de PT-LP tUSDe debido a la firma de una autorización maliciosa "approve".

Los atacantes utilizaron "Phishing-as-a-Service" y tecnología de IA, reduciendo significativamente el costo de crear sitios de phishing, llevando a cabo ataques de phishing extensos en varias comunidades ecológicas.

Para los usuarios, es esencial cultivar una conciencia de seguridad de cero confianza y hábitos operativos. Recuerda el principio de "cuatro no" de GoPlus para prevenir el phishing — — No hacer clic, no instalar, no firmar, no transferir: No hacer clic en enlaces desconocidos, no instalar software de origen dudoso, no firmar transacciones de contenido desconocido (cartera), no transferir a direcciones no verificadas.

Al mismo tiempo, instala el complemento de seguridad GoPlus, que intercepta en tiempo real enlaces de phishing, firmas de riesgo, autorizaciones y transacciones.

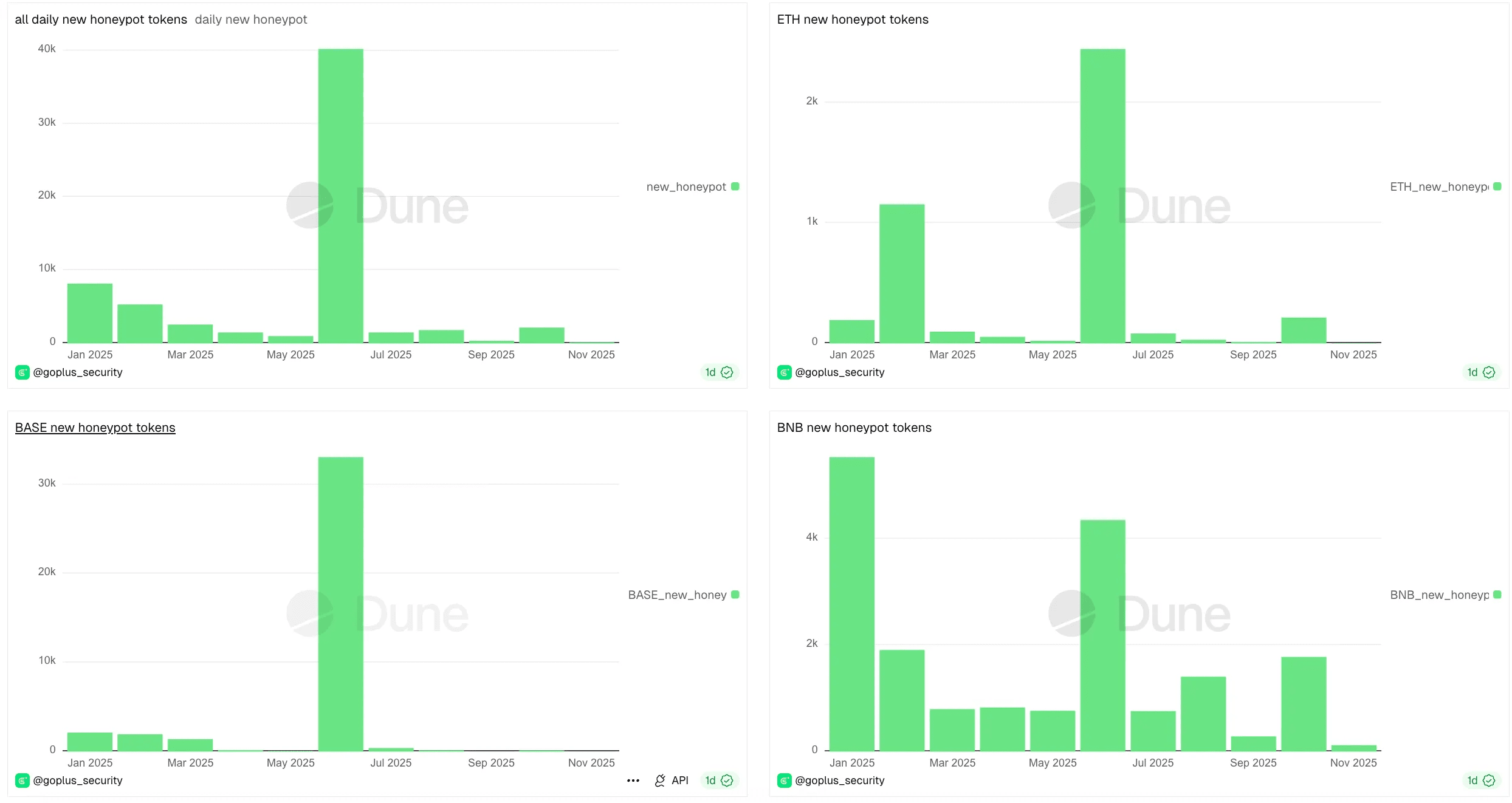

HoneyPot & Scam

En noviembre, se detectaron 836 nuevos tokens de Pi Xiu (HoneyPot) en ETH, Base y BSC, lo que representa una disminución en comparación con octubre, de los cuales:

Número de nuevos tokens de Pi Xiu en ETH: 21

Número de nuevos tokens de Pi Xiu en Base: 115

Número de nuevos tokens de Pi Xiu en BSC: 710

21 de noviembre, GoPlus reveló el verdadero modelo de fraude de "fábrica de Pi Xiu". Los estafadores crean tokens en masa → añaden liquidez → lanzan transacciones activas falsificadas → elevan el precio → vacían la liquidez, cosechando en promedio en unos minutos a media hora, desplegando más de 700 Pi Xiu en noviembre, obteniendo ganancias de más de 100 mil dólares.