@MidnightNetwork

#night

$NIGHT

Lo que me atrajo hacia la protección de datos

Seguí pensando en esta pregunta: sabemos cómo poseer activos en una blockchain, pero ¿quién posee los datos que esos activos crean? El libro blanco de Midnight aborda esto directamente al presentar una solución de ingeniería práctica que va más allá de la discusión teórica estándar sobre la privacidad.

De documentos a pruebas en el mundo real

Entender el proyecto para mí requería un enfoque práctico. Habiendo revisado el litepaper y los materiales de tokenomics, me sumergí en la documentación para desarrolladores y exploré un caso simple de divulgación selectiva. La practicidad, ejemplos de código, un grifo de testnet funcional y caminos bien definidos para los desarrolladores realmente captaron nuestra atención. La adopción real depende más de tal experiencia del desarrollador que de cualquier comunicado de prensa.

El artículo, dicho de manera cruda

Midnight es una cadena de protección de datos que permite a las aplicaciones verificar hechos sin revelar información sensible. Considera mostrar la propiedad de activos o el cumplimiento normativo mientras proteges la información del cliente. Combinar APIs fácilmente disponibles con criptografía de conocimiento cero permite a los desarrolladores elegir con precisión qué se mantiene en secreto y qué es verificable públicamente. Este es un equilibrio funcional, no un teatro de privacidad.

Dos opciones tecnológicas que cambian las opciones

Primero que nada, la privacidad no es un interruptor sencillo de encendido/apagado. Midnight permite a los desarrolladores tener un gran control al divulgar información selectivamente y usar pruebas ZK a nivel de aplicación, haciéndolo programable. En segundo lugar, el diseño mantiene la gobernanza pública separada de las transacciones privadas, lo que facilita que los libros abiertos trabajen con cálculos secretos. Estas decisiones combinan para transformar aplicaciones comerciales hipotéticas en prácticas.

NOCHE, POLVO y economía esperada

Se utilizan deliberadamente dos capas en el modelo de token. NOCHE controla la gobernanza abierta mientras que POLVO sirve como un recurso utilizable que alimenta transacciones privadas. Para aplicaciones de producción, esta separación ayuda a aislar a los desarrolladores de aumentos de precios hipotéticos, generando así gastos más consistentes. El estudio de tokenomics detalla los sistemas de generación, decaimiento y distribución destinados a alcanzar un compromiso entre la seguridad a largo plazo y la utilidad diaria.

La posición de Midnight y por qué cuenta

Midnight se ve a sí misma como infraestructura de privacidad en lugar de intentar reemplazar grandes redes públicas. Con la privacidad entre cadenas siendo un tema prominente en las conversaciones sobre su debut, la hoja de ruta y las integraciones recientes sugieren un papel como capa de confidencialidad que se conecta a ecosistemas más grandes.

Riesgos actuales a observar

Aún así, el factor principal es la ejecución. El entusiasmo de los desarrolladores debería convertirse en programas enviados que aborden dificultades operativas y legales reales. Debido a que la tecnología de privacidad atraerá la atención gubernamental, el personal tiene que maniobrar en la oscuridad mientras permite el cumplimiento. Midnight también quiere diferenciación más allá de una gran comunicación ya que varios pilas ZK están creciendo.

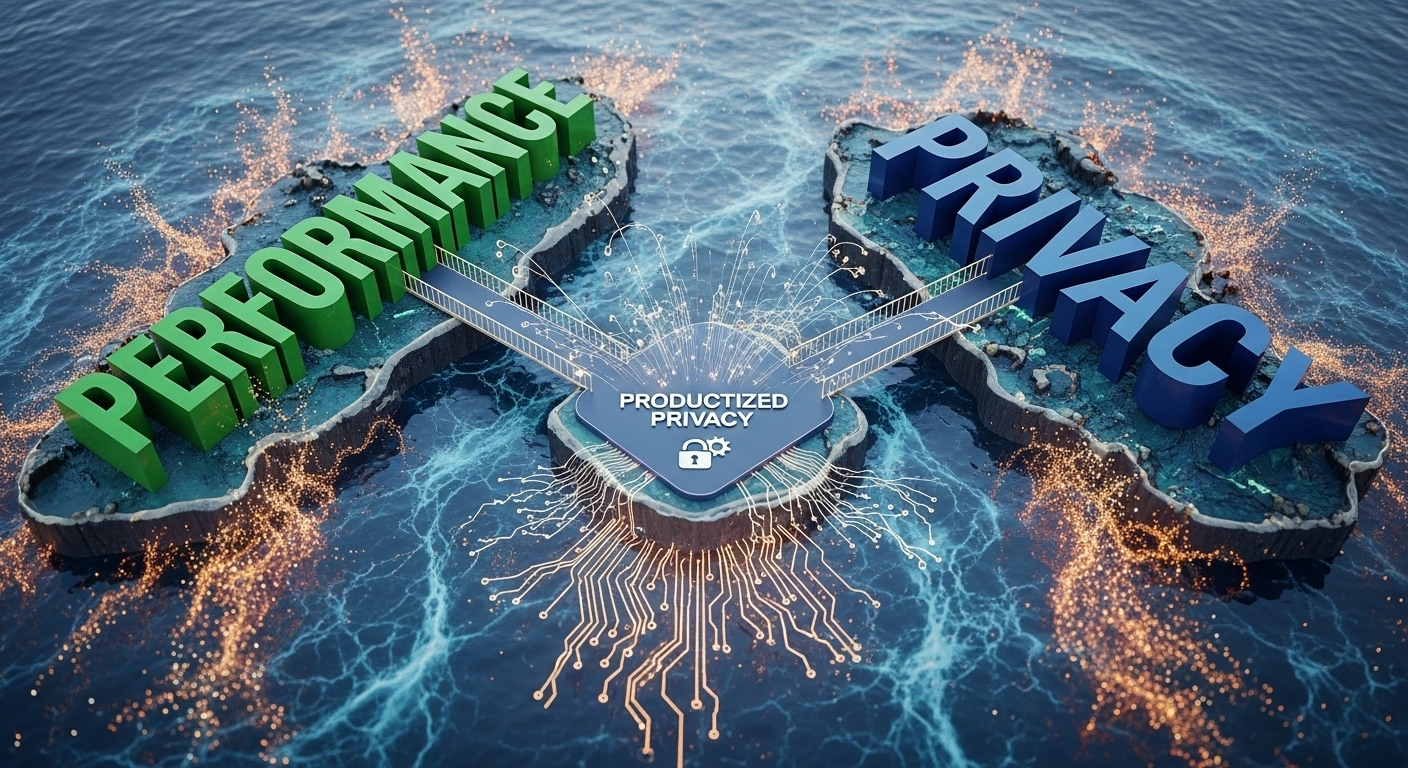

Un punto de vista que la mayoría de las conversaciones ignoran.

Generalmente, la discusión enfrenta rendimiento contra privacidad. Lo que es menos claro es la posibilidad de la privacidad productizada: herramientas que permiten a las empresas transferir operaciones de Web2 a una infraestructura de blockchain sin transformar toda su estrategia de gobernanza de datos. Midnight podría vincular el conservadurismo corporativo y la innovación blockchain si obtiene la experiencia del desarrollador y la previsibilidad de costos correctamente.

Una consulta para el vecindario

¿Qué industria del mundo real impulsaría las capas de privacidad hacia el mainstream primero: registros médicos, cumplimiento financiero o identidad?—si la protección de datos se convierte en la norma para la adopción de blockchain empresarial. Deja tu elección y la justificación para ello.